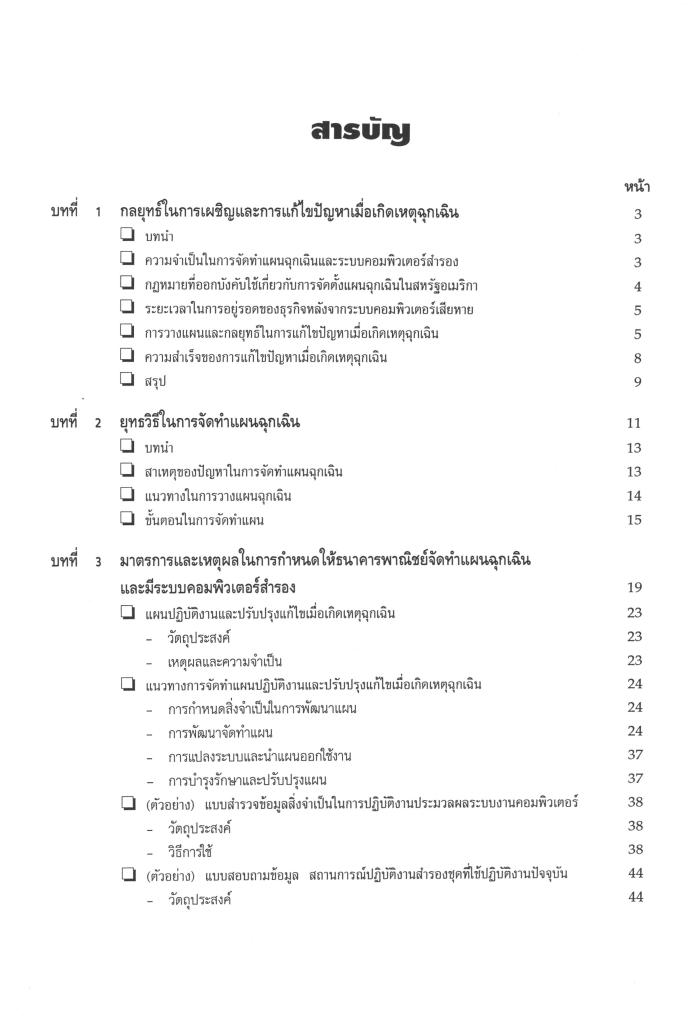

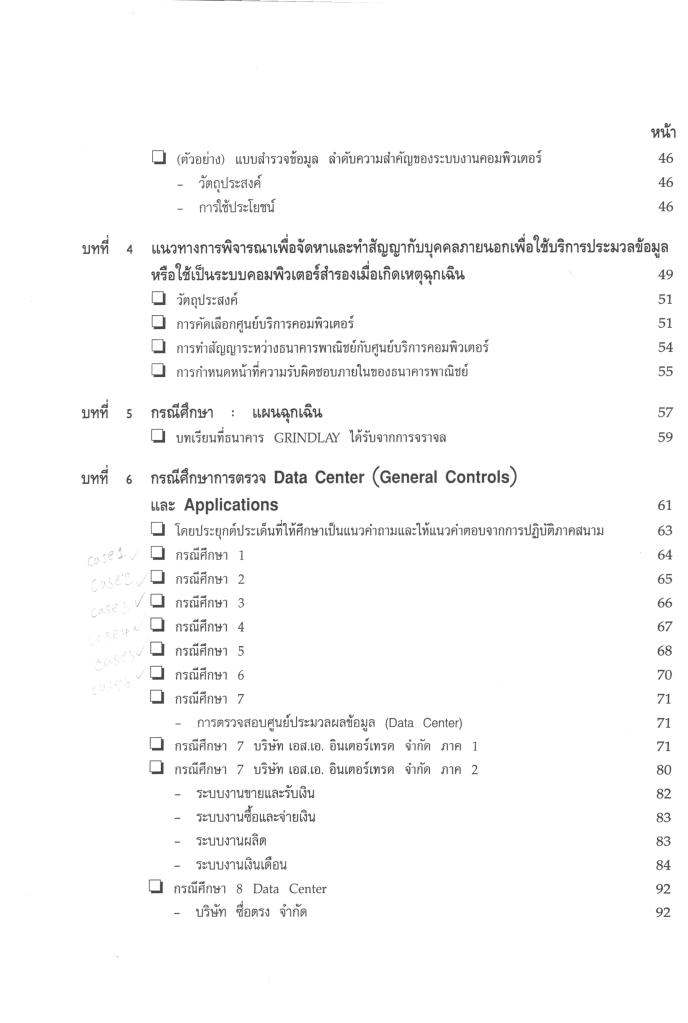

หนังสือการดำเนินงาน และการตรวจสอบทางด้านคอมพิวเตอร์ เล่ม 4 ภาคคอมพิวเตอร์กับแผนฉุกเฉิน (และกรณีศึกษา)

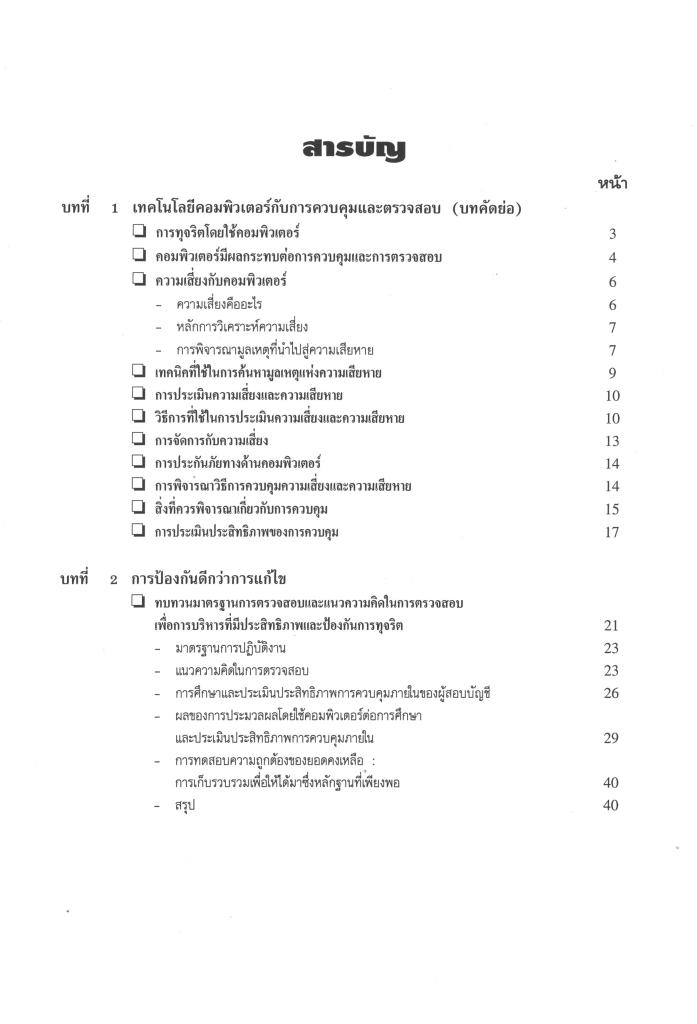

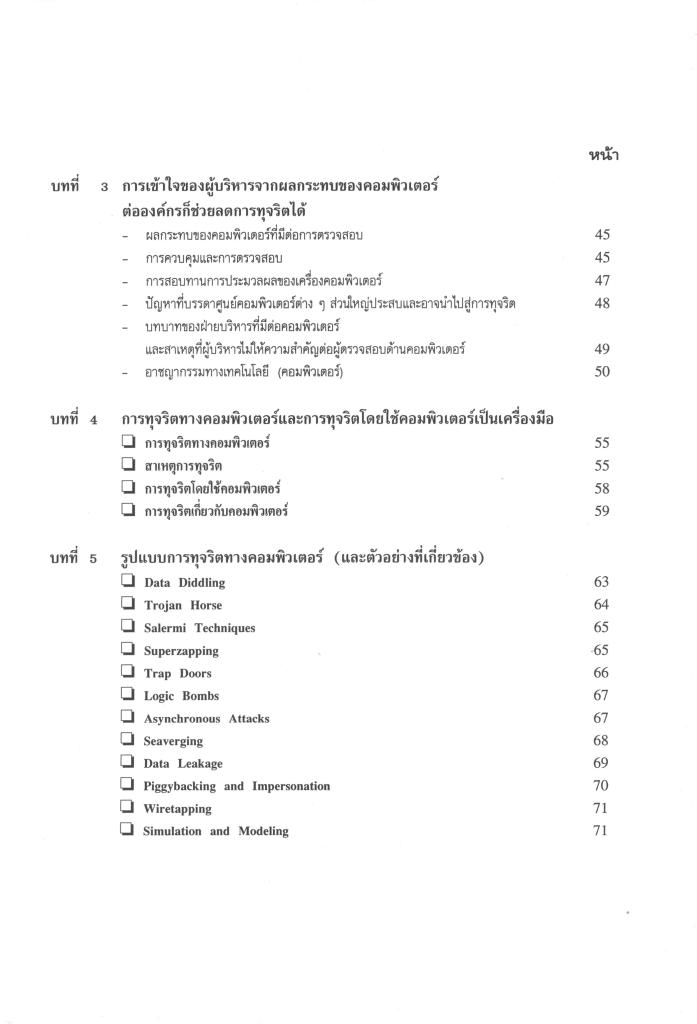

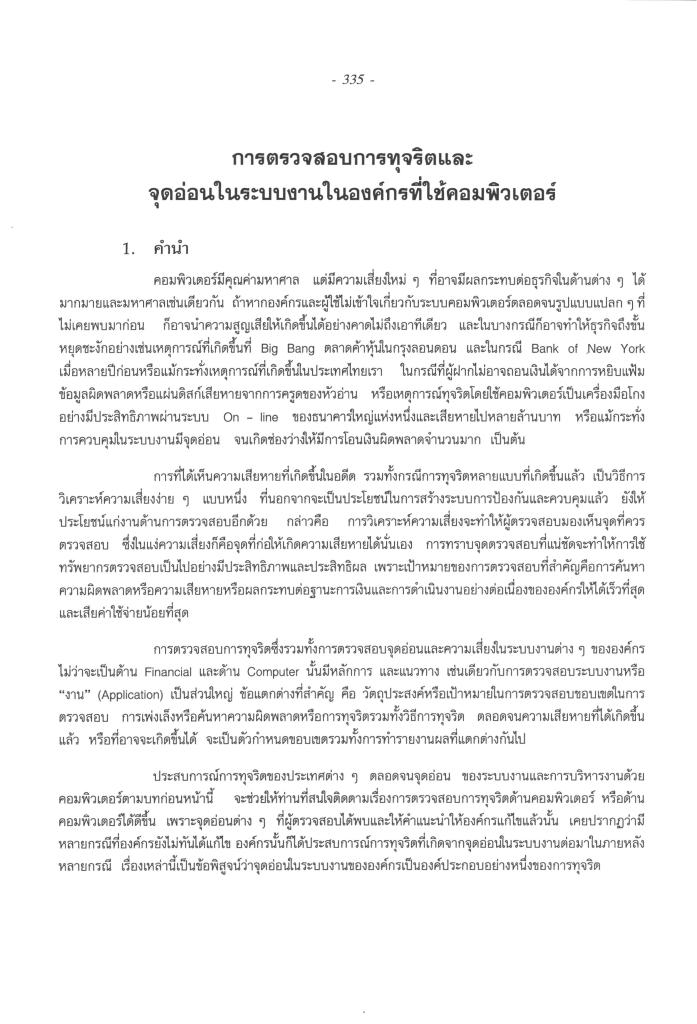

เทคโนโลยีและระบบคอมพิวเตอร์มีบทบาทสำคัญต่อการดำเนินธุรกิจในปัจจุบัน การจัดการความเสี่ยงและการเตรียมพร้อมรับมือกับเหตุฉุกเฉินกลายเป็นหัวใจสำคัญขององค์กร โดยเฉพาะในสถาบันการเงินที่ความต่อเนื่องในการดำเนินงานมีความสำคัญสูงสุด หนังสือ การดำเนินงานและการตรวจสอบทางด้านคอมพิวเตอร์ เล่ม 4 นี้ มุ่งเน้นเรื่อง “คอมพิวเตอร์กับแผนฉุกเฉิน” ซึ่งครอบคลุมเนื้อหาตั้งแต่การวางแผนฉุกเฉิน (Contingency Plan) ไปจนถึงกรณีศึกษาที่สามารถประยุกต์ใช้ได้จริง

ด้วยการผสมผสานประสบการณ์จริงจากภาคสนามและแนวคิดเชิงวิเคราะห์ หนังสือเล่มนี้จึงเหมาะสำหรับทั้งผู้บริหาร ผู้พัฒนาระบบงาน และผู้ตรวจสอบทุกระดับ เพื่อสร้างความเข้าใจในหลักการบริหารความเสี่ยงที่ทันสมัย พร้อมแนวทางการป้องกันปัญหาที่อาจเกิดขึ้น ก่อนที่ปัญหาจะลุกลามจนส่งผลกระทบต่อองค์กร

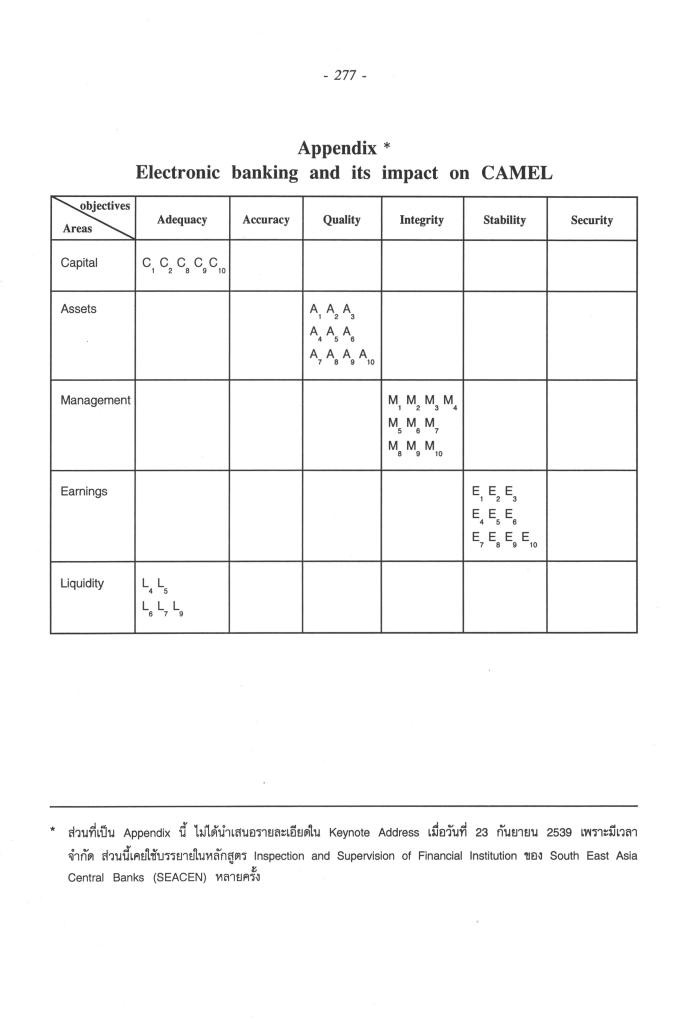

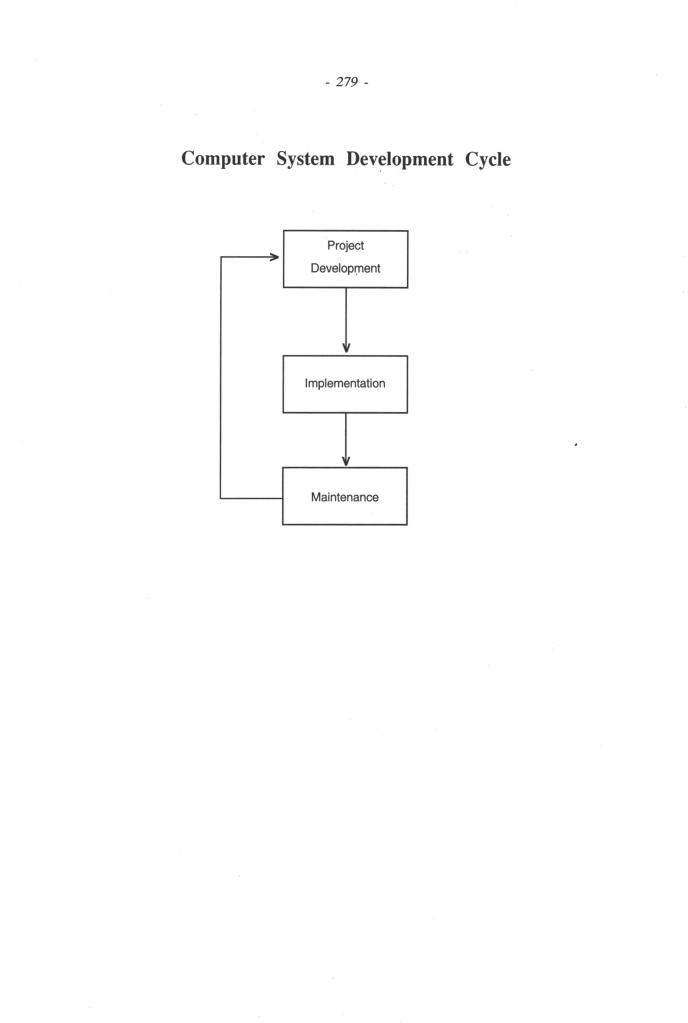

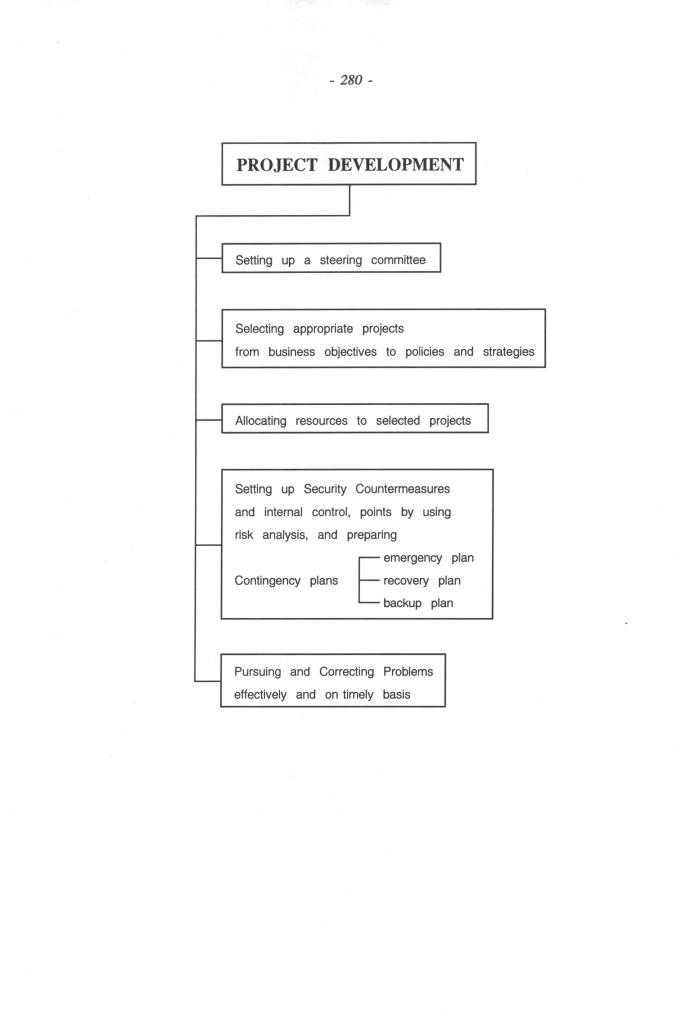

นอกจากการอธิบายถึงแนวทางการวางแผนฉุกเฉิน เช่น Emergency Plan, Recovery Plan และการสร้างระบบสำรอง (Backup System) แล้ว หนังสือยังได้เน้นถึงความสำคัญของการตรวจสอบและควบคุมความเสี่ยงในระบบคอมพิวเตอร์ ซึ่งเป็นประเด็นที่มีผลกระทบโดยตรงต่อเสถียรภาพทางการเงินและความเชื่อมั่นขององค์กร

หนังสือเล่มนี้จึงไม่ใช่แค่คู่มือ แต่เป็นแหล่งข้อมูลที่สร้างความตระหนักรู้และเป็นแรงบันดาลใจให้กับผู้อ่านทุกคนที่เกี่ยวข้องกับการพัฒนาหรือการตรวจสอบระบบงานคอมพิวเตอร์ เพื่อร่วมกันสร้างมาตรฐานและความมั่นคงให้กับองค์กรในยุคที่เทคโนโลยีเป็นสิ่งขับเคลื่อนสำคัญ

คำนำ

- หนังสือเรื่อง “การดําเนินงานและการตรวจสอบสถาบันการเงินด้านคอมพิวเตอร์” ทั้ง 4 เล่มนี้จะสมบูรณ์ ไปไม่ได้ ถ้าไม่มีเรื่องแผนปฏิบัติงาน และปรับปรุงแก้ไขเมื่อเกิดเหตุฉุกเฉิน (Contingency Plan) เพราะการดําเนินงาน ขององค์กรที่ใช้คอมพิวเตอร์ โดยเฉพาะอย่างยิ่งสถาบันการเงินต่าง ๆ อาจหยุดชะงักการให้บริการได้ ถ้าไม่มี Contingency Plan ตามที่มีรายละเอียดในหนังสือเล่มนี้

ตัวอย่างในเรื่องนี้มีมากครั้ง โดยเฉพาะที่เกิดในประเทศไทยของเราเอง แต่ส่วนใหญ่ไม่ได้เป็นข่าวใหญ่มากนัก ทั้ง ๆ ที่การหยุดชะงักการใช้บริการของสถาบันการเงิน มีลักษณะเสมือนหนึ่งสถาบันการเงินขาดสภาพคล่อง ซึ่งเป็นเรื่องที่สําคัญมาก ทั้ง ๆ ที่องค์กรมิได้มีปัญหานี้แต่อย่างใด เมื่อปลายเดือนพฤษภาคม 2540 ก็เกิดปัญหาเครื่องคอมพิวเตอร์ขององค์กรที่สําคัญแห่งหนึ่งที่กรุงเทพฯ เกิดขัดข้องและหยุดการดํานินการเกือบทั้งวัน ทั้ง ๆ ที่องค์กรนั้น มี second site back up ในระดับหนึ่งที่มีความสามารถในการ back up อย่างจํากัด ซึ่งก่อให้เกิดความเดือดร้อนและมีปัญหาตามมาหลายประการต่อประชาชนผู้ที่ต้องใช้บริการจากองค์กรนั้นจํานวนมาก - มีถ้อยคําที่ท่านผู้อ่านควรทําความเข้าใจอยู่ 3 คําด้วยกันคือ แผนปฏิบัติงานและปรับปรุงแก้ไขเมื่อเกิดเหตุฉุกเฉิน (Contingency Plan) หมายถึง แผนงานที่จัดทําไว้เพื่อใช้เป็นแนวทางในการกําหนดมาตรการรักษาความ ปลอดภัย และป้องกันความเสียหายจากเหตุฉุกเฉิน หรือภัยพิบัติต่าง ๆ ที่อาจมีผลกระทบต่อการดําเนินงานและการให้บริการตามปกติขององค์กรที่ใช้คอมพิวเตอร์ รวมทั้งแผนปฏิบัติงานและปรับปรุงแก้ไข หรือกําหนดวิธีการอื่นใดที่จะทดแทนการหยุดทํางานของระบบงานคอมพิวเตอร์ เพื่อให้องค์กรที่ใช้คอมพิวเตอร์สามารถดําเนินการและให้บริการได้อย่างต่อเนื่องตามปกติ ซึ่งประกอบด้วยแผนย่อย ดังนี้

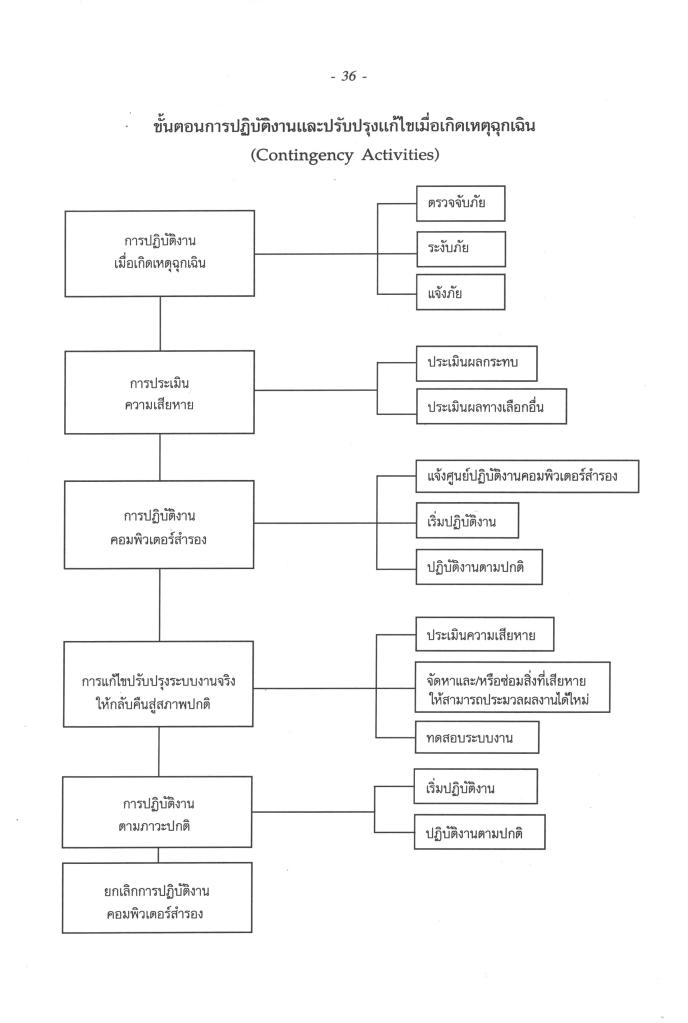

2.1 แผนปฏิบัติงานเมื่อเกิดเหตุฉุกเฉิน (Emergency Plan)

หมายถึง แผนการรักษาความปลอดภัยและขั้นตอนปฏิบัติงานเมื่อเกิดเหตุฉุกเฉินหรือภัยพิบัติต่าง ๆ เพื่อป้องกันความเสียหายที่อาจมีผลกระทบต่อการดําเนินงานและการให้บริการด้วยระบบงานคอมพิวเตอร์ตามปกติของสถาบันการเงินหรือองค์กรที่ใช้คอมพิวเตอร์

2.2 แผนปรับปรุงแก้ไขระบบงานคอมพิวเตอร์ (Recovery and Disaster Plan)

หมายถึง แผนปฏิบัติงานสําหรับใช้ดําเนินการแก้ไขระบบงานคอมพิวเตอร์ของสถาบันการเงิน หรือองค์กรที่ใช้คอมพิวเตอร์ที่ขัดข้องหรือเสียหายไม่สามารถใช้งานได้ ให้กลับสภาวะปกติในเวลาอันควร รวมทั้งกําหนดวิธีการอันที่ใช้ทดแทนการหยุดทํางานของระบบงานคอมพิวเตอร์

2.3 ระบบคอมพิวเตอร์สํารอง (Back up)

หมายถึง การจัด หรือจัดทําระบบสํารองของเครื่องคอมพิวเตอร์อุปกรณ์ประกอบระบบคอมพิวเตอร์ และระบบงานคอมพิวเตอร์ เพื่อใช้ทดแทนการทํางานเมื่อระบบคอมพิวเตอร์ที่ใช้งานตามปกติขัดข้องหรือเสียหายใช้การไม่ได้ - การรวบรวมและเรียบเรียงหนังสือทั้ง 4 เล่ม ใช้เวลาไม่น้อย ทั้ง ๆ ที่หนังสือดังกล่าวเกิดจากการรวบรวม เรื่องราวที่ผมได้แจกเป็นเอกสารประกอบการบรรยาย และจากการศึกษาให้กับสถาบันต่าง ๆ ในอดีต ตามที่กล่าวไว้แล้วในเล่มก่อน ๆ อย่างไรก็ดี การพิมพ์ใหม่ทําให้ต้องใช้เวลาตรวจทาน รวมทั้งเขียนเรื่องเพิ่มเติมโดยเฉพาะในเล่มที่ 3 ค่อนข้างมาก และเล่มที่ 4 ซึ่งเป็นเล่มที่ผมพิจารณาว่าน่าจะเป็นประโยชน์ต่อผู้ที่สนใจไม่ว่าจะเป็นผู้บริหาร ผู้พัฒนา ระบบงาน และผู้ตรวจสอบทุกประเภท เพราะส่วนใหญ่ในเรื่องที่เกี่ยวกับตัวอย่างจุดอ่อนในระบบงานด้านคอมพิวเตอร์ ไม่ได้เกิดจากการแปลหรือเรียบเรียงจากหนังสือต่างประเทศตามปกติเท่านั้น แต่ได้ผสมผสานแง่คิดหลาย ๆ ประการ ทั้งในภาคสนามและประสบการณ์ที่ผู้ที่เกี่ยวข้องสามารถประยุกต์ใช้เป็นแนวทางป้องกันจุดอ่อน รวมทั้งการทุจริตได้ล่วงหน้าก่อนปัญหาจะเกิดขึ้นจริง ดังที่เคยกล่าวแล้วว่า “Point to the problem before it points to us” นั่นคือ ผู้บริหารควรเข้าใจและรู้ถึงประเด็นปัญหาที่อาจเกิดขึ้นกับองค์กร แล้วหาทางแก้ไขก่อนที่ปัญหานั้นจะกลับมาทําความเสียหายให้องค์กรของตนเอง

- หนังสือเล่มแรก ๆ ที่ได้แจกจ่ายไปนั้นมีผู้สนใจหลายราย ได้อ่านแล้วโทรศัพท์มาสอบถาม และขอแลกเปลี่ยนทัศนะกับผมด้วย รวมทั้งขอให้ผมลงประวัติของตัวเองไว้ให้ผู้อ่านได้ทราบพื้นฐาน เพื่อจะได้ใช้ประโยชน์ใน

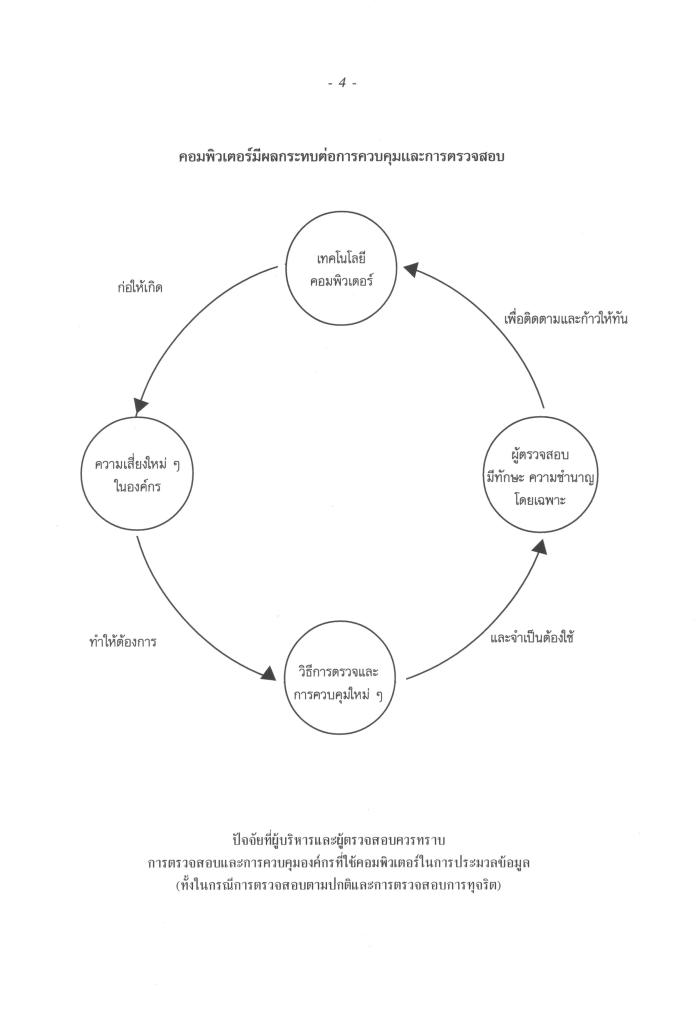

การศึกษาและแลกเปลี่ยนข้อมูลที่น่าสนใจจากการปฏิบัติงานภาคสนาม ซึ่งผมก็ได้ทําตามคําแนะนําของท่านผู้อ่านแล้ว ดังปรากฏข้อมูลในตอนท้ายของเล่มนี้แล้ว - หนังสือเรื่องนี้ทั้ง 4 เล่ม อาจสรุปให้ชัดเจนได้ไม่ง่ายนัก เพราะขึ้นกับว่าท่านอยู่ในฐานะอย่างไรในองค์กร กล่าวคือท่านเป็นผู้บริหาร หรือผู้พัฒนาระบบงานหรือผู้ตรวจสอบ และเป็นผู้ตรวจประเภทใด ดังนั้นพื้นฐานก็คงจะอยู่ กับตัวแปรดังกล่าวเป็นสําคัญ รวมทั้งมาตรฐานขององค์กรที่เกี่ยวข้องด้วย เพราะในทางปฏิบัติมีแนวการพิจารณาในเรื่องนี้แตกต่างกันมาก ในแต่ละองค์กรหรือแม้แต่องค์กรเดียวกัน ในแต่ละหน่วยงานที่เกี่ยวข้อง แต่สิ่งหนึ่งที่ควรจะเหมือนกันหรือคล้ายกันก็คือ ความรู้ ความตั้งใจจริง และความเข้าใจ ในแนวทางปฏิบัติของผู้บริหารในสภาวะแวดล้อมขององค์กรที่ใช้คอมพิวเตอร์ ที่ได้เปลี่ยนแปลงไปมากมาย จากการพัฒนาเทคโนโลยีที่ไม่หยุดยั้ง และมีผลกระทบต่อความเสี่ยง วิธี การควบคุม วิธีการตรวจสอบ และทักษะของผู้ตรวจสอบที่เกี่ยวข้องอยู่ตลอดเวลา และที่สําคัญที่สุดก็คือการที่คอมพิวเตอร์ มีผลกระทบต่อแนวทางการตรวจสอบ หลักฐานการตรวจสอบ ฯลฯ และความน่าเชื่อถือได้ของข้อมูลทางการเงิน ที่ใช้ในการตรวจสอบฐานะที่แท้จริงของสถาบันการเงิน ที่ผู้บริหารในองค์กรที่ใช้คอมพิวเตอร์ทุกแห่งควรให้ความสนใจ

- หนังสือชุดนี้เป็นส่วนหนึ่งของการดําเนินงานที่เป็นผลจากการวิเคราะห์จุดอ่อน จุดแข็ง โอกาสและอุปสรรค (SWOT) ของการปฏิบัติงานโดยธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือ หนังสือทั้ง 4 เล่ม จึงเป็น Action Plan แผนหนึ่งจาก 19 แผนงานของสาขาภาคฯ ซึ่งเกิดจากการตั้งเป้าหมายที่จะพัฒนาความรู้ใน ด้านการตรวจสอบสถาบันการเงินด้านคอมพิวเตอร์ ให้กับผู้ตรวจสอบของส่วนกํากับสถาบันการเงิน และธนาคาร

พาณิชย์ รวมทั้งสถาบันการเงินอื่น ๆ ที่อยู่ภายใต้การดูแลของธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือโดยรวม และพิจารณาเป็นส่วนหนึ่งของการเสวนาเชิงปฏิบัติการระหว่างหน่วยงานทั้ง 2 ด้วย

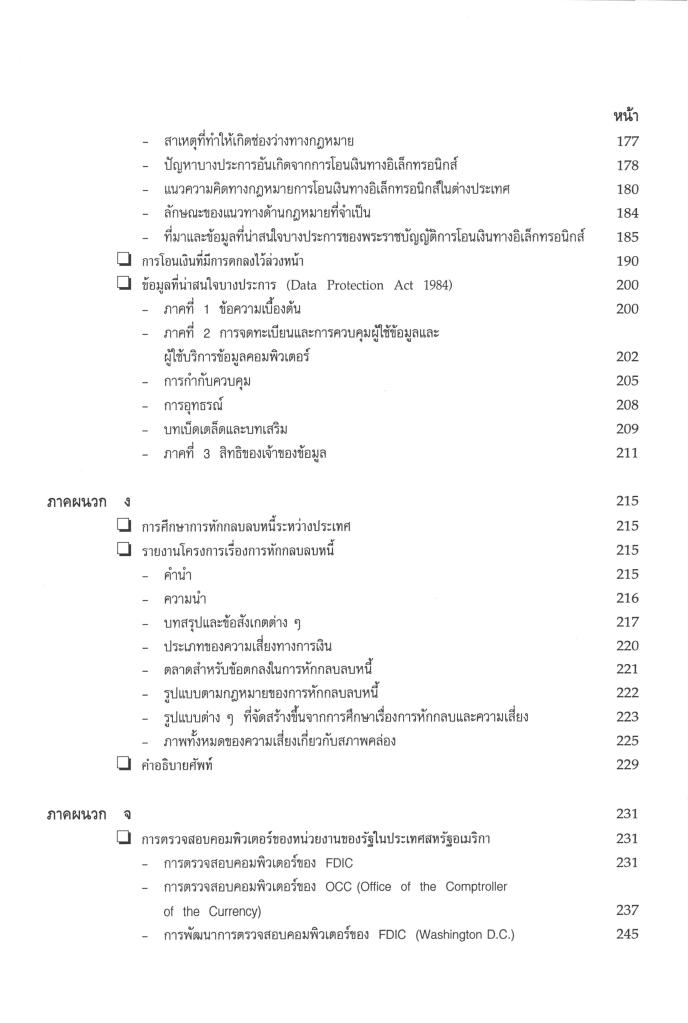

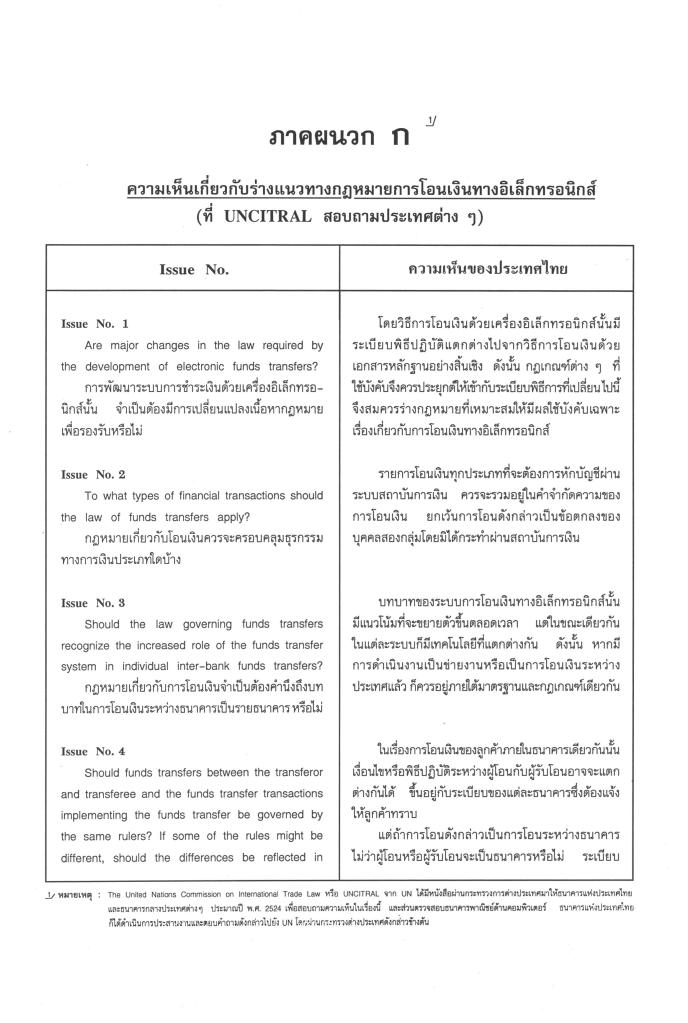

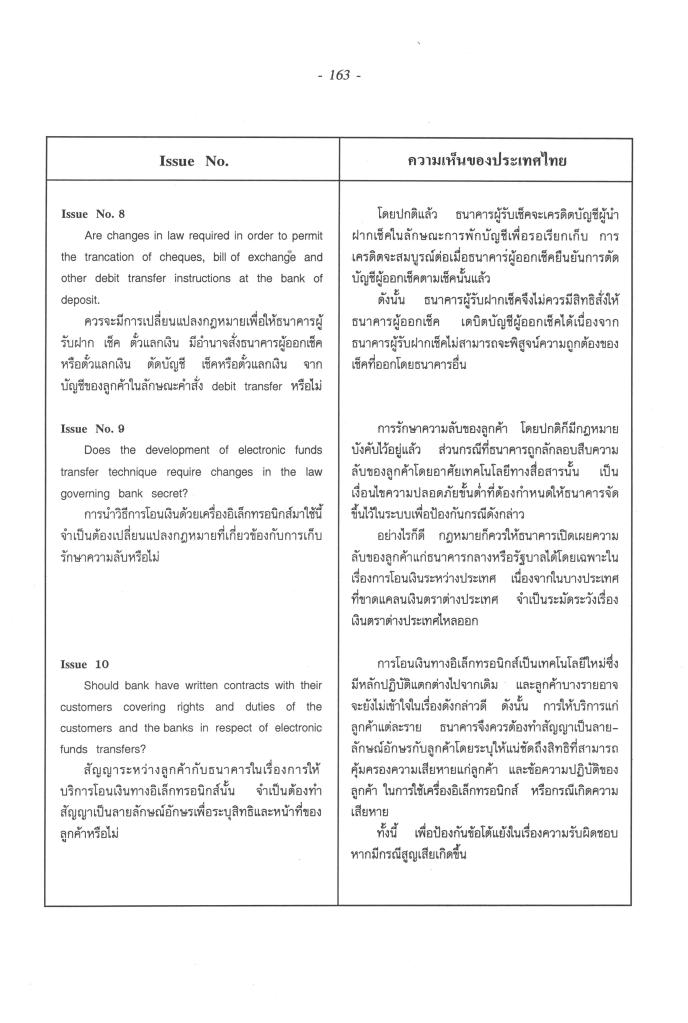

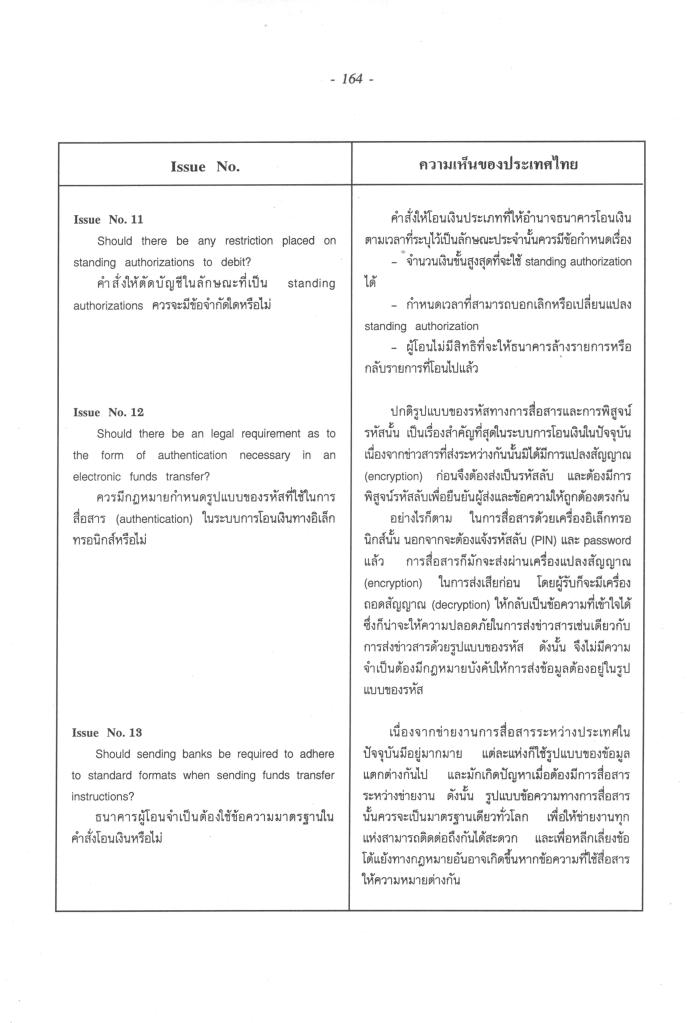

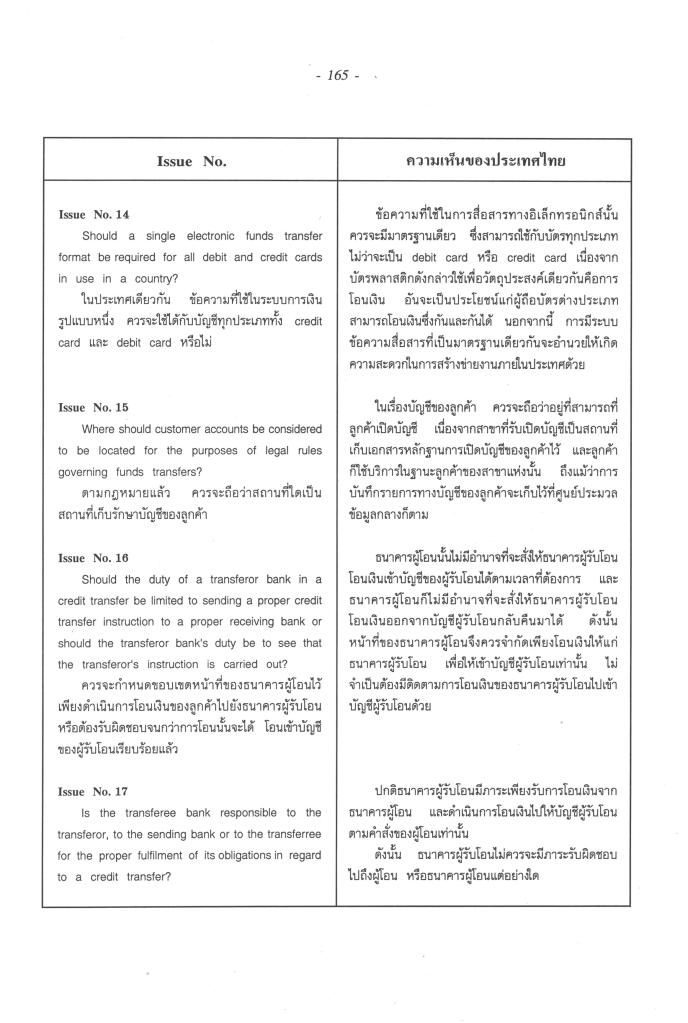

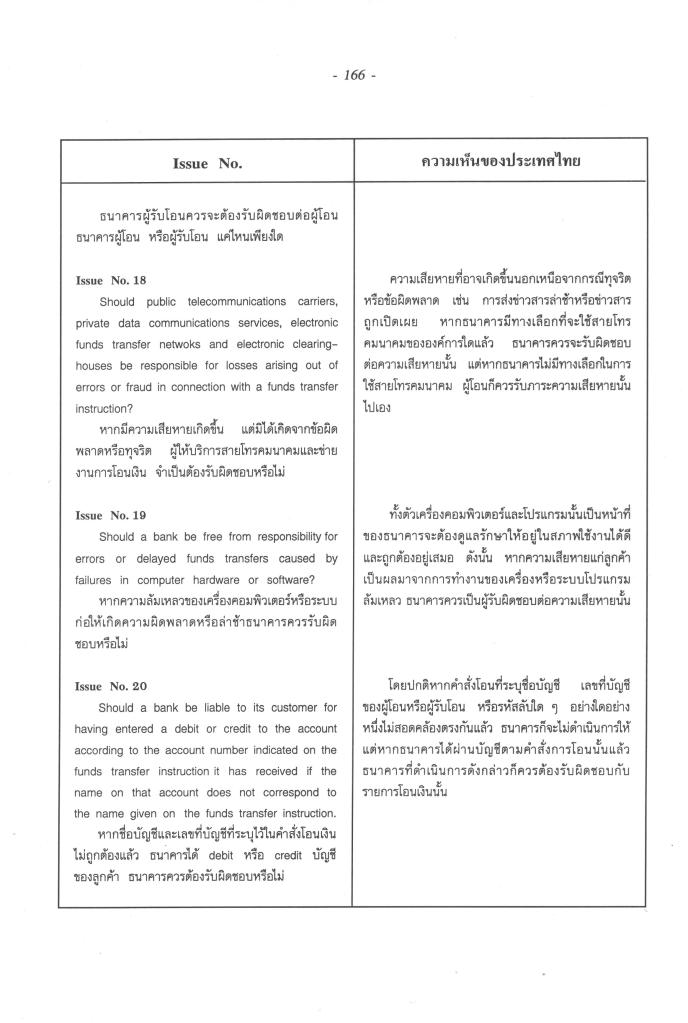

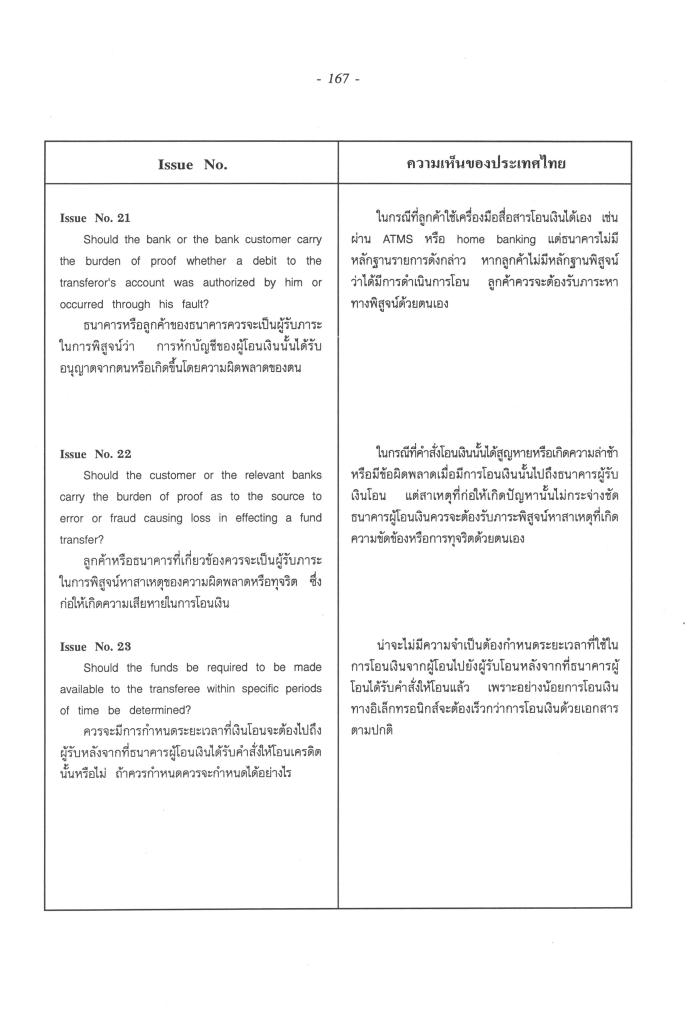

การดําเนินการของธนาคารแห่งประเทศไทยดังกล่าว เป็นการป้องกันปัญหาล่วงหน้าที่อาจเกิดขึ้นกับสถาบันการเงิน ดังรายละเอียดปรากฏในหนังสือชุดนี้แล้ว - จากการที่ผ่านมาผมมีโอกาสเป็นผู้แทนของไทยไปร่วมการประชุมที่องค์กรสหประชาชาติ (UN) ที่ New York ในปี 2532 เรื่อง Draft Model Law on International Credit Transfers ซึ่งเดิมใช้ชื่อว่า Model Rules on Electronic Funds Transfer การเปลี่ยนแปลงชื่อเรื่องดังกล่าวก็เพื่อให้ครอบคลุมร่างกฎหมายการโอนเงินทั้งทาง อิเล็กทรอนิกส์และการโอนเงินแบบธรรมดา (ถ้ามี) ได้ หนังสือเล่ม 4 นี้จึงมีภาคผนวกที่เกี่ยวข้องรวบรวมไว้ให้ท่านผู้อ่านได้อ่านในเรื่องนี้โดยสังเขป

- ในภาคผนวกของเล่มนี้ ได้เรียบเรียงความเห็นเกี่ยวกับการร่างแนวทางกฎหมายการโอนเงินทางอิเล็กทรอนิกส์ในช่วงที่ผมและคณะได้ศึกษากันมานานพอสมควร รวมทั้งความเป็นมาของการประชุมร่างกฎหมายดังกล่าว และการศึกษาการหักกลบลบหนี้ (Netting) ระหว่างประเทศ ที่น่าสนใจในยุคปัจจุบันอยู่ด้วย

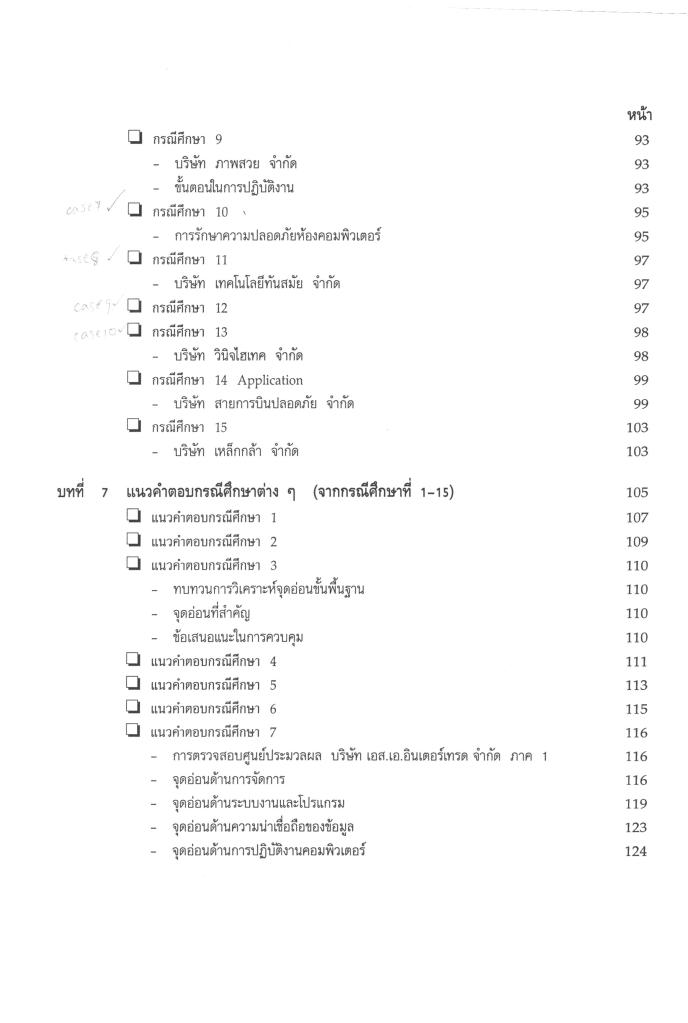

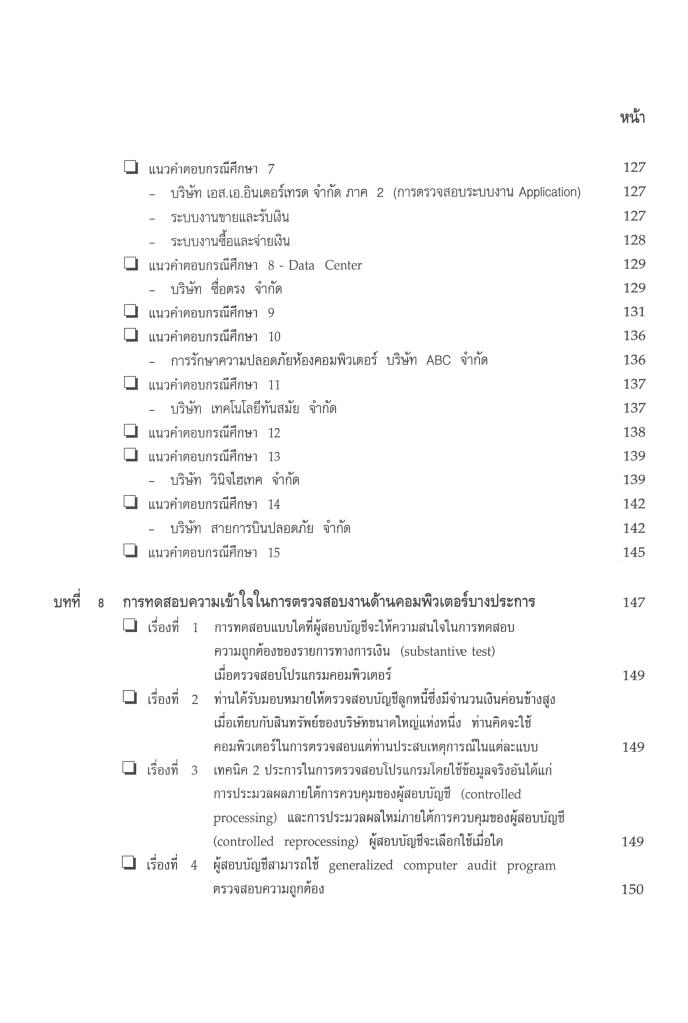

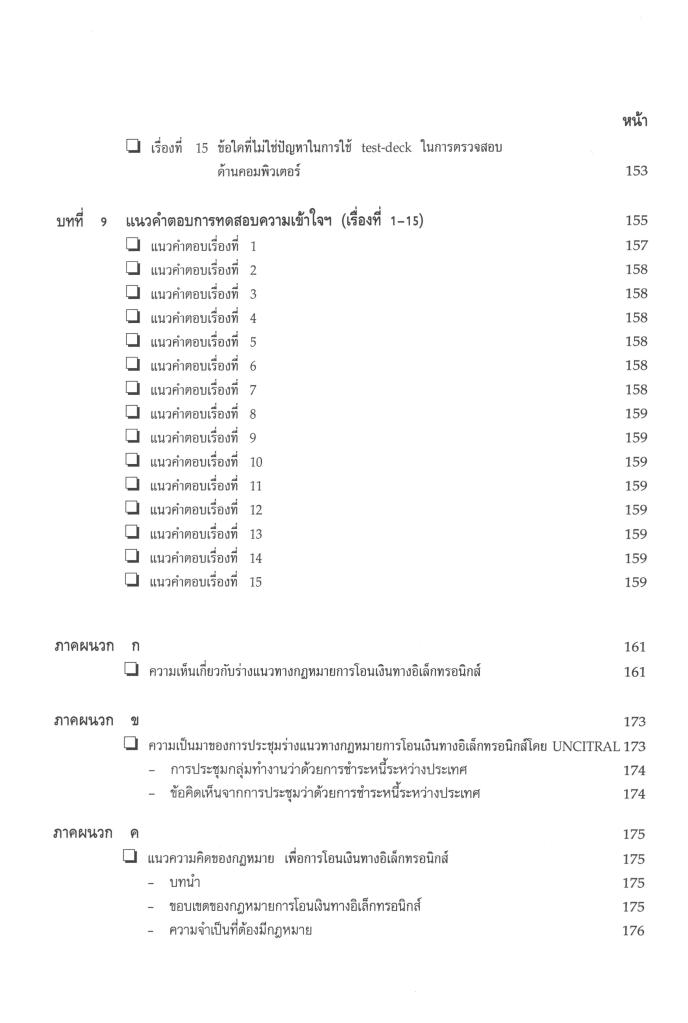

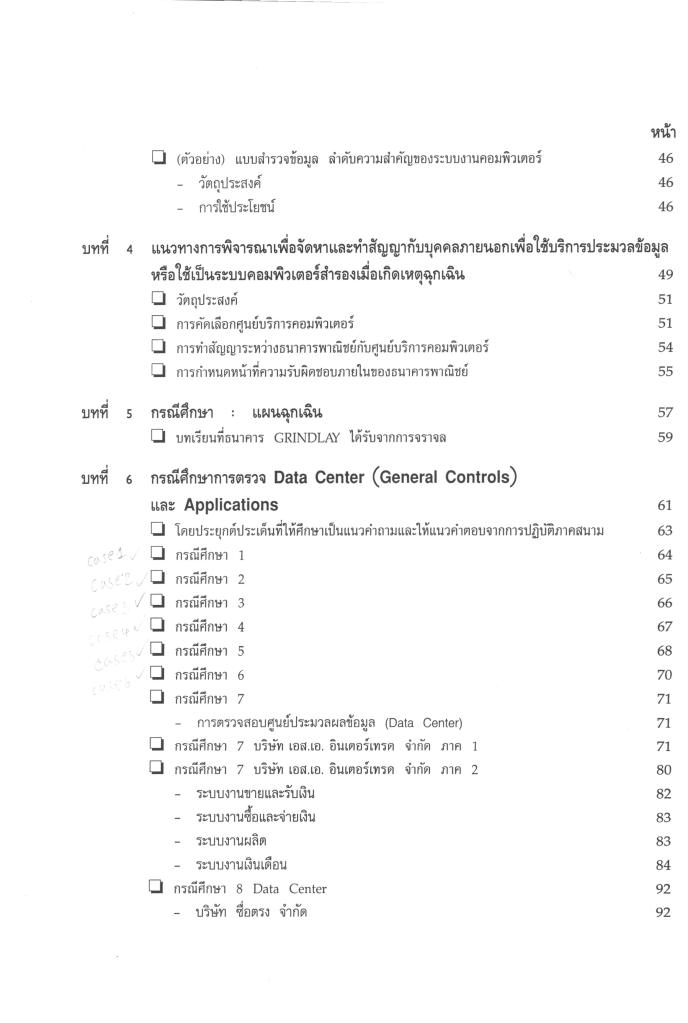

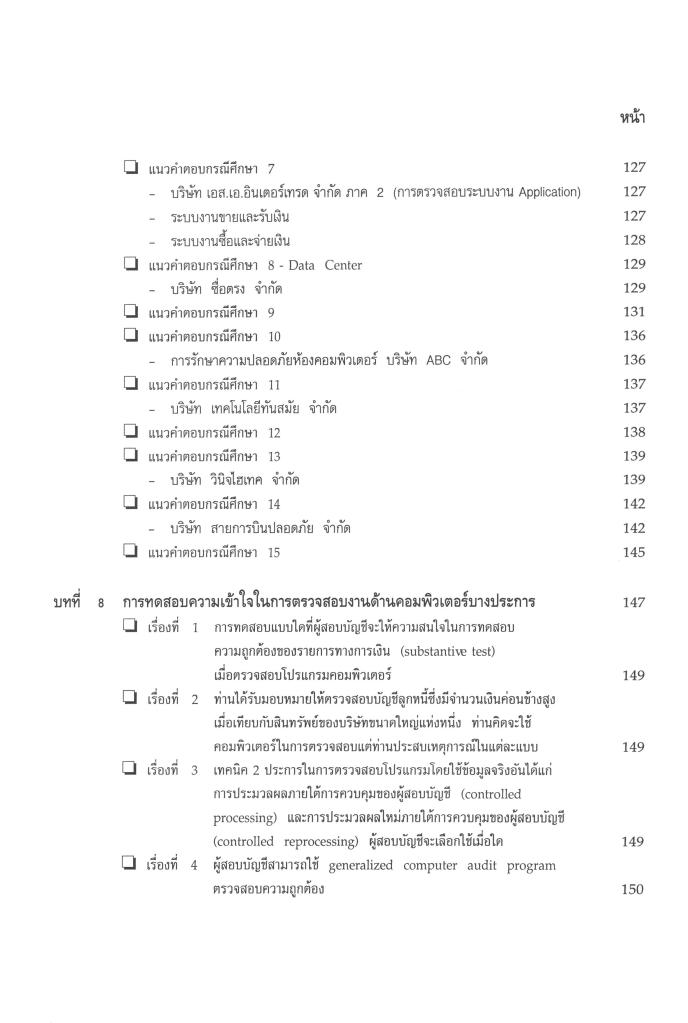

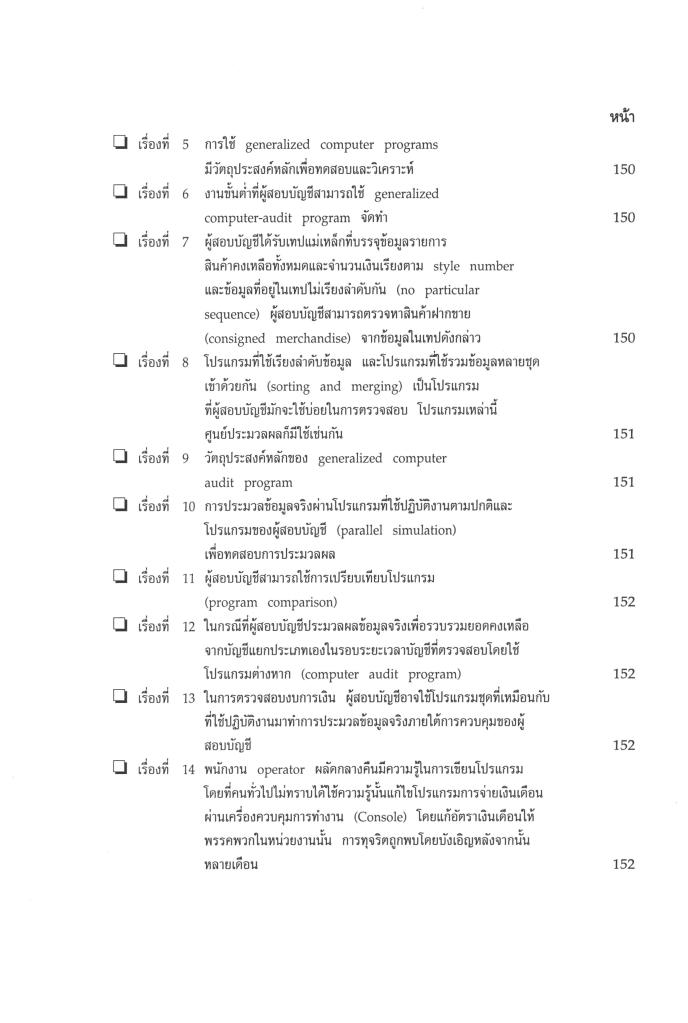

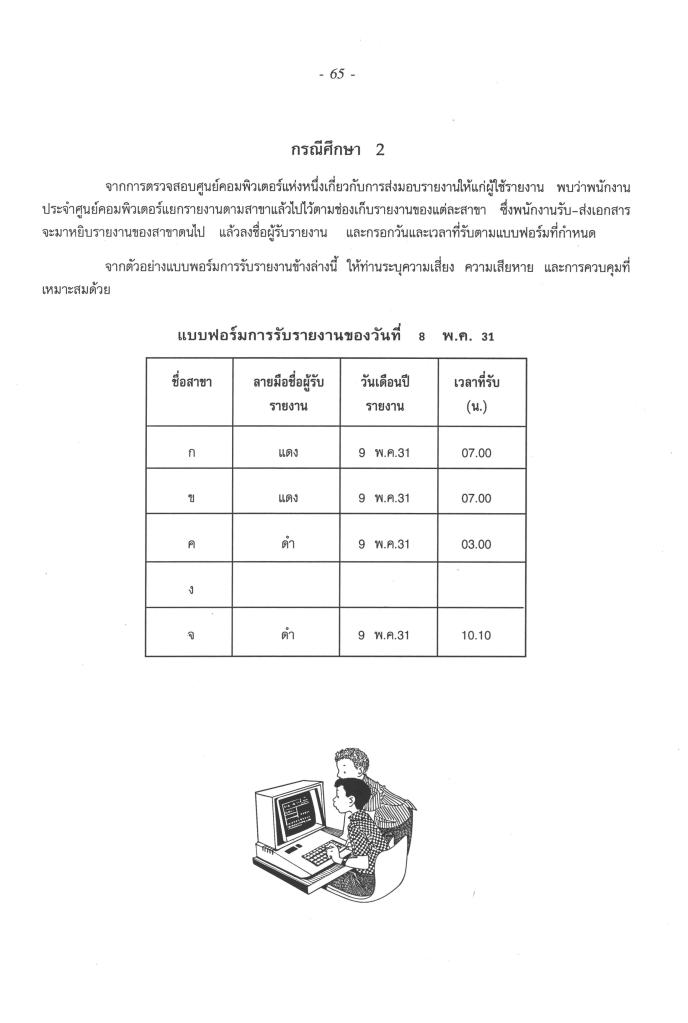

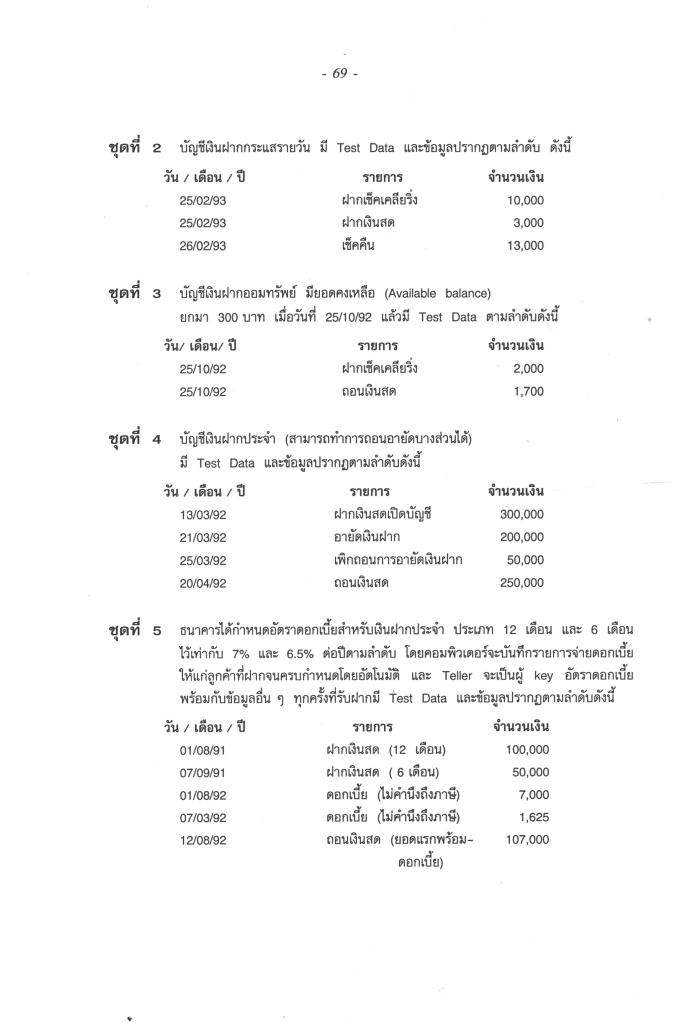

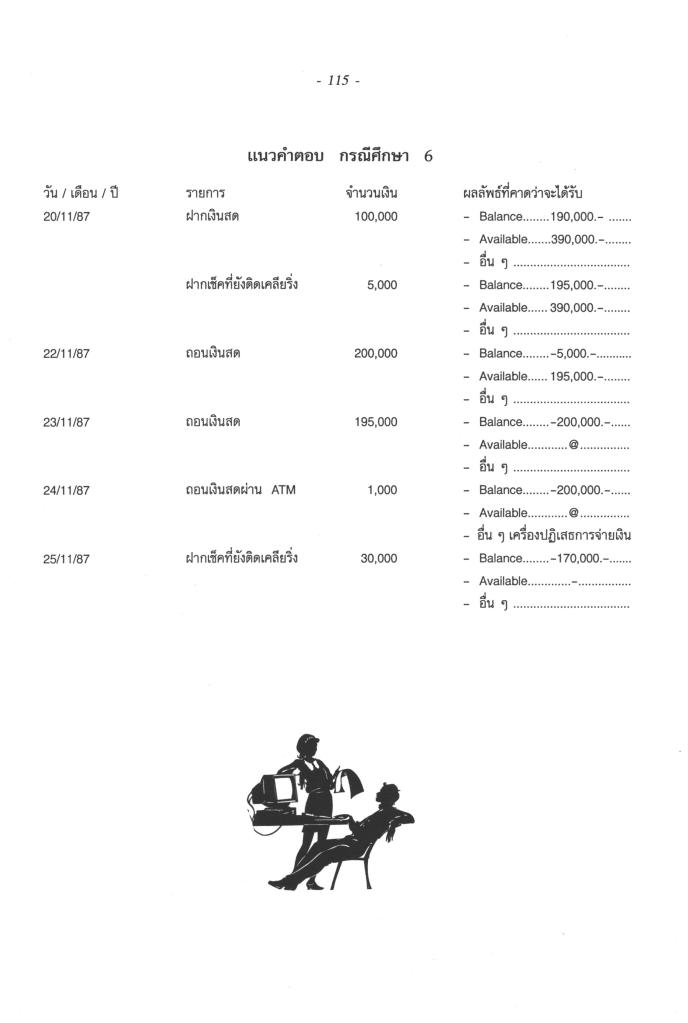

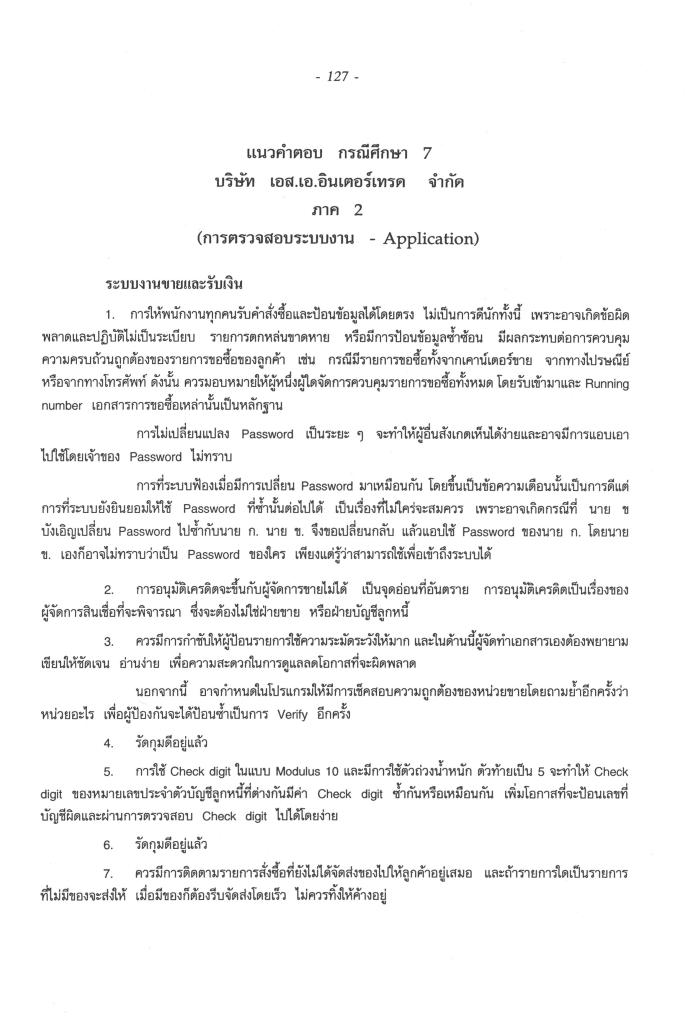

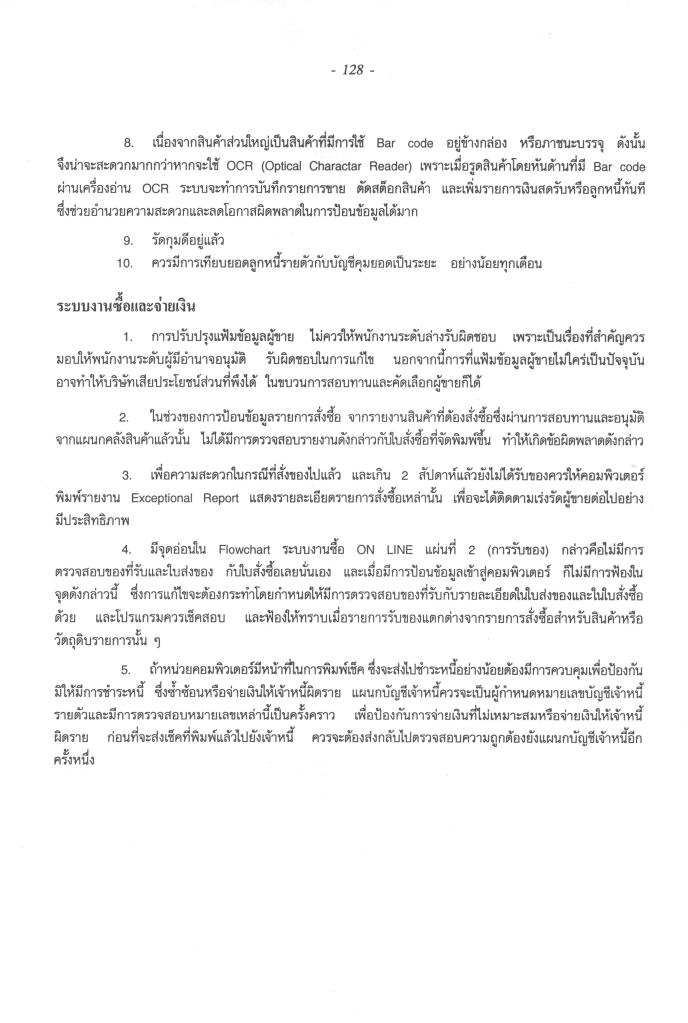

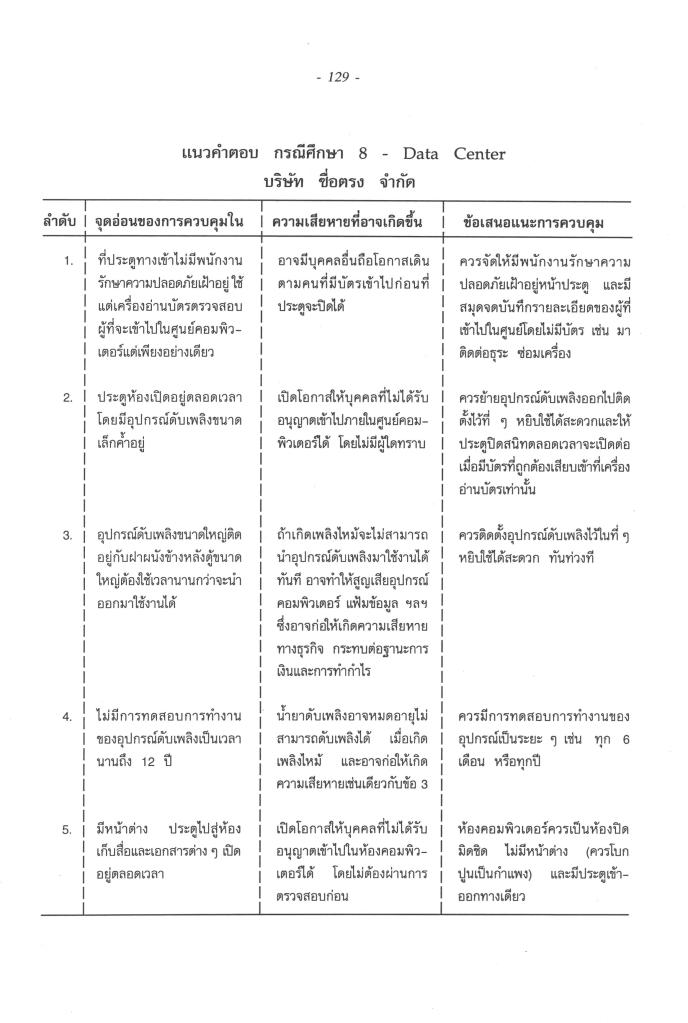

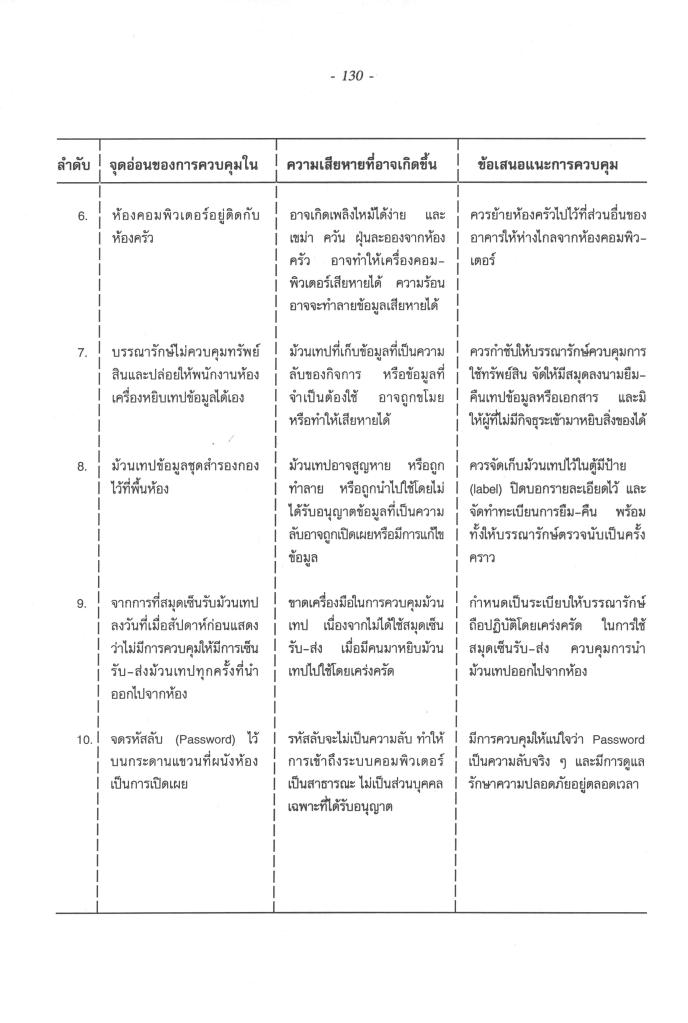

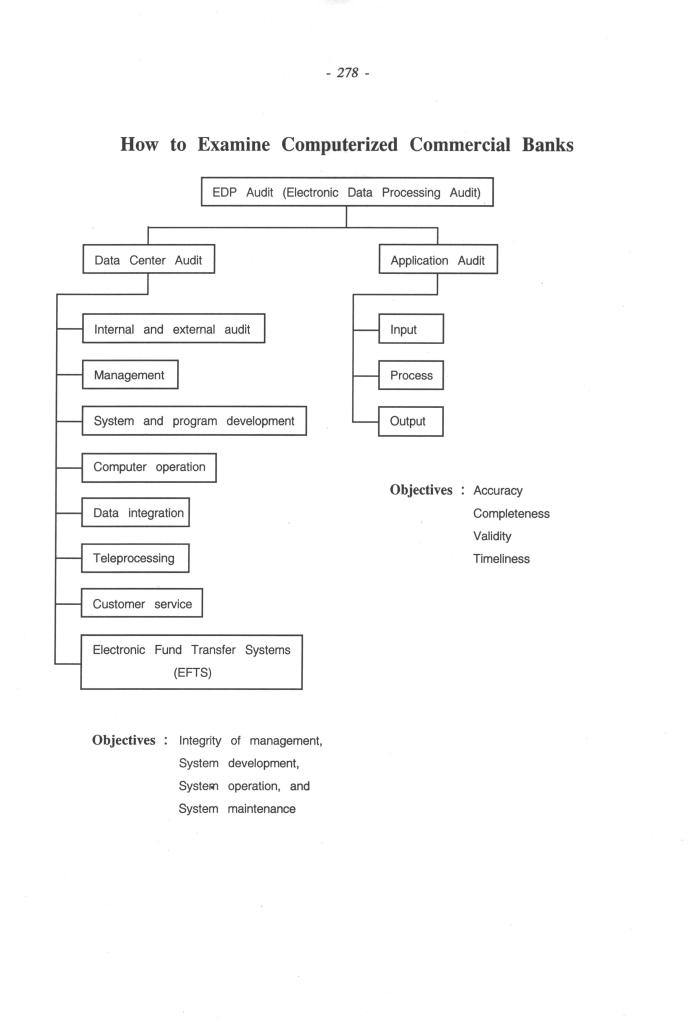

- หนังสือเล่ม 4 นี้ ได้ทํากรณีศึกษาการตรวจสอบ Data Center (General Controls) และการตรวจสอบ “งาน” (Application Controls) เพียงบางกรณี พร้อมแนวคําตอบจากการจัดทํากรณีศึกษาภาคสนามให้ท่านผู้สนใจได้ทบทวนอีกครั้ง โดยเฉพาะอย่างยิ่งผู้ตรวจสอบด้านคอมพิวเตอร์ (IS Auditor) รวมทั้งผู้ตรวจสอบโดยทั่วไป

- ในที่สุดหนังสือชุดนี้ก็ได้จัดทํารวมแล้วเป็น 4 เล่ม เพราะเนื้อหามีเรื่องต่าง ๆ ที่อธิบายและบรรยายมีมากกว่าที่ประมาณการไว้มาก และอาจมีถึง 5 เล่ม หากผมมีเวลาพอ โดยเฉพาะตัวอย่างรวมทั้งกรณีสร้าง Test Data

เพื่อวัดประสิทธิภาพและประสิทธิผลของการควบคุมภายใน และความน่าเชื่อถือของข้อมูลทางการเงิน ที่เป็นรายละเอียดในภาคปฏิบัติ การแยกเล่มเพิ่มเติมก็เพื่อให้การจัดพิมพ์หนังสือแต่ละเล่มมีความหนาและแยกเป็นเรื่องๆ ที่เหมาะสม หนังสือทั้ง 4 เล่ม ได้จัดทําขึ้นโดยมีวัตถุประสงค์เพื่อให้การศึกษาในวงจํากัดต่อผู้ตรวจสอบ ในส่วนกํากับสถาบันการเงิน ธนาคารแห่งประเทศ สาขาภาคตะวันออกเฉียงเหนือ และสถาบันการเงินอื่น ๆ เพื่อการศึกษา การพัฒนา การบริหารงาน และการตรวจสอบสถาบันการเงินด้านคอมพิวเตอร์หรือองค์กรที่ใช้คอมพิวเตอร์ ซึ่งจะช่วยให้สถาบันการเงินภายใต้การดูแลของธนาคารแห่งประเทศไทยมีความมั่นคงได้อีกทางหนึ่ง และจะเป็นการพัฒนาบุคคลากรที่เกี่ยวข้องเรื่องนี้ ให้ก้าวทันกับเทคโนโลยีทางคอมพิวเตอร์ที่มีผลกระทบต่อความเสี่ยงใหม่ ๆ ซึ่งต้องการการควบคุม รวมทั้งวิธีการตรวจสอบใหม่ ๆ ให้สอดคล้องกับวิธีการประมวลผลโดยใช้คอมพิวเตอร์ที่ทันสมัยเหล่านั้น - มีความเป็นไปได้ที่ธนาคารแห่งประเทศไทยจะให้สถาบันการเงินที่ใช้คอมพิวเตอร์ รวมทั้งผู้สอบบัญชี (External auditor) และผู้สอบบัญชีภายใน (Internal auditor) ของสถาบันการเงินมีความรับผิดชอบในการเป็นผู้ดูแล การบริหารงาน และการตรวจสอบงานด้านคอมพิวเตอร์ แทนการตรวจสอบงานด้านนี้ของธนาคารแห่งประเทศไทยมากขึ้น

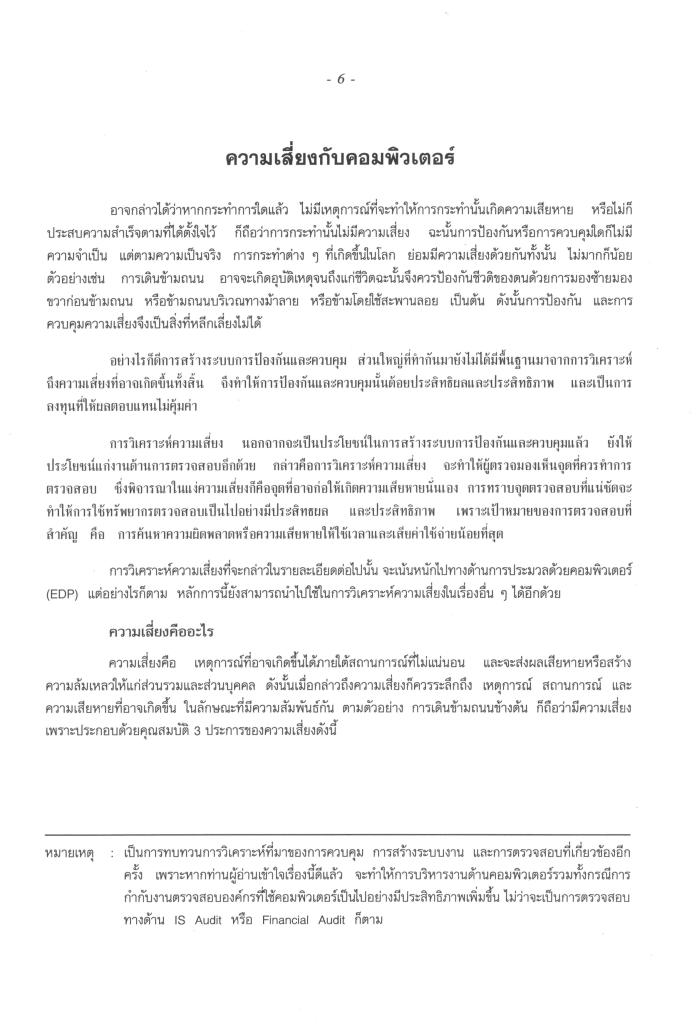

โดยธนาคารแห่งประเทศไทยเองอาจต้องให้ความสําคัญทางด้านฐานะของความมั่นคง การบริหารตลอดจนการจัดการ ความเสี่ยงทางด้าน Liquidity Risk, Market Risk, Credit Risk, Legal Risk, Operational Risk Systemic Risk, Settlement Risk ฯลฯ นอกเหนือจากการตรวจสอบคุณภาพของสินทรัพย์ และการบริหารงานด้านอื่น ๆ ที่เป็นความเสี่ยงในรูปแบบใหม่ ๆ จากนวัตกรรมทางการเงินที่อาจปรากฏได้ทั้งในรูปแบบข้อมูลทางการเงินใน Balance Sheet และ Off-Balance Sheet มากขึ้น ดังนั้นหนังสือเล่มทั้ง 4 เล่มชุดนี้ จึงเป็นแนวทางที่ผู้ตรวจสอบจากธนาคารแห่งประเทศไทยและผู้ตรวจสอบที่เกี่ยวข้องกับสถาบันการเงิน อาจนําไปใช้ศึกษาได้ตามวัตถุประสงค์ของการจัดทําหนังสือชุดนี้ โดยธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือ - ในปัจจุบันนี้ การบริหารความเสี่ยง (Risk Management) ในสถาบันการเงินมีความหลากหลาย การเข้าใจและวิเคราะห์ความเสี่ยง ตลอดจนการบริหารความเสี่ยงในรูปแบบต่าง ๆ จึงมีความสําคัญมาก ถึงแม้จะมีตราสารอนุพันธ์ ซึ่งเป็นเครื่องมือสําคัญของสถาบันการเงินต่าง ๆ ใช้ในการบริหารความเสี่ยงก็ตาม การลงทุนในสัญญาตราสารอนุพันธ์ก็มีปัญหาเช่นเดียวกับการลงทุนในตราสารการเงิน นั่นคือ ยังมีความเสี่ยงสูงที่ท้าทายผู้บริหารในสถาบันต่างๆ เป็นอย่างยิ่ง และความเข้าใจในเรื่องการบริหารความเสี่ยงในสถาบันต่าง ๆ ก็มีระดับความแตกต่าง กันมาก หน่วยงานที่ทําหน้าที่กํากับดูแลสถาบันการเงิน โดยเฉพาะผู้บริหารและผู้ตรวจสอบ ควรจะให้ความสนใจและพัฒนาความเข้าใจในวิธีการบริหารความเสี่ยงมากขึ้น ผู้ตรวจสอบทุกประเภทจะต้องเข้าใจถึง nature ของ “ความเสี่ยง” การควบคุมความเสี่ยง และวิธีการตรวจสอบที่วัดผลความเสี่ยงด้านต่าง ๆ (Risk Modelling) ได้อย่างเป็นรูปธรรม แล้วพิจารณาหามาตรการการกํากับและดูแลความเสี่ยงที่อาจเกิดขึ้นก่อนที่ความเสียหายจะติดตามมา

- การดําเนินงาน การบริหารงานและการตรวจสอบงานด้านคอมพิวเตอร์ก็เป็นอีกรูปแบบหนึ่งของงานที่มีความเสี่ยง ตามที่ผมได้กล่าวไว้แล้วในหนังสือชุดนี้ และเมื่อวันที่ 23 เมษายน 2540 ผมก็ได้รับข่าวสารทาง E-mail จาก Mr.David G. Rowley ซึ่งเป็นทั้งผู้ตรวจสอบและผู้บริหารอาวุโสทางด้าน IS examination จาก Federal Reserve Bank of Minneapolis, Minnesota ประเทศสหรัฐอเมริกา ขอให้จัดส่งแนวทางการจัดการและการบริหารการตรวจสอบ ตลอดจนการควบคุมของทางการ ทางด้านคอมพิวเตอร์ของประเทศไทยในปัจจุบันและในปี ค.ศ. 2000 หรือ IT 2000 ไปให้ทราบ เพื่อใช้ประกอบการบรรยายเรื่องนี้ในประเทศสหรัฐอเมริกาด้วย ในเดือนมิถุนายน 2540 เพราะ Mr.David ได้รับมอบหมายให้บรรยายให้กับผู้บริหารของ FFIEC ซึ่งประกอบไปด้วย FRB, FDIC และ OCC รวมทั้งสมาคม ผู้ตรวจสอบงานคอมพิวเตอร์ (ISACA) ภาคพื้นกรุงเทพฯ ก็จะจัดให้มีการอภิปรายในหัวข้อทํานองเดียวกันนี้ ในวันที่ 27 มิถุนายน 2540 ด้วย ทําให้ผมไม่แน่ใจว่าทางการในประเทศไทย ยังจะควรมีบทบาทในการควบคุม กํากับ ดูแล สถาบันการเงินทางด้านคอมพิวเตอร์มากน้อย หรือควรลดลงอย่างไร เพราะขณะที่ทางการของประเทศสหรัฐอเมริกา และประเทศที่พัฒนาแล้วยังให้ความสนใจในการดําเนินงานด้านคอมพิวเตอร์ของสถาบันการเงินต่าง ๆ แต่สําหรับธนาคารแห่งประเทศไทยอาจมีแนวโน้มที่จะสนใจทางด้านความเสี่ยงใหม่ ๆ ที่มีผลกระทบต่อเสถียรภาพของสถาบันการเงินอย่างอื่นที่มีความสําคัญมากกว่า อย่างไรก็ดี ผู้บริหารองค์กรที่ใช้คอมพิวเตอร์ทุกแห่งก็ควรให้ความสําคัญในเรื่องการควบคุมความเสี่ยง โดยการพัฒนา IS Audit ต่อไปอย่างไม่หยุดยั้ง

- จากการที่ได้ใช้เวลาในการจัดทําหนังสือชุดนี้ ที่ธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือ จังหวัดขอนแก่นเป็นเวลาประมาณ 2 ปี ก่อนที่ผมจะย้ายกลับไปทํางานที่สํานักงานใหญ่กรุงเทพ ในเดือนตุลาคม 2540 นี้ ผมใช้การทํางานนอกเวลาทํางานตามปกติเป็นส่วนมาก ส่วนใหญ่ในหนังสือชุดนี้ทั้ง 4 เล่ม เป็นการรวบรวมโดย เขียนเพิ่มเติมประมาณ 20% จากเอกสารประกอบการบรรยายเรื่อง IS Audit ของผม ในชื่อต่างกันให้กับองค์กร ต่าง ๆ ในอดีต ส่วนที่ได้เพิ่มเติมมาใหม่ ส่วนใหญ่เป็นเรื่องคอมพิวเตอร์กับการทุจริตและภาคผนวกต่าง ๆ และยังมี อีกบางเรื่องที่ผมหาไม่พบจึงไม่มีโอกาสนํามาเผยแพร่ได้

ผมขออภัยในความผิดพลาดของตัวอักษร ทั้งภาษาไทยและภาษาอังกฤษ ที่ผมมักจะพบในภายหลัง จากการพิมพ์และเย็บเล่มเรียบร้อยแล้ว โดยเฉพาะเล่ม 1 ที่มีคําผิดพลาดในการพิมพ์มาก ซึ่งอาจจะเกิดจากการแก้ไขแล้วไม่ได้ save ข้อมูลหลังจากแก้ไขเสร็จ หรือผู้พิมพ์อาจหยิบแผ่น diskette สับสน ทําให้ผ่านขั้นตอนตรวจทานไปได้ เพราะได้พิสูจน์ตัวอักษรว่าถูกต้องแล้ว แต่เมื่อพิมพ์จริงและเย็บเล่มก็ปรากฏข้อผิดพลาดเดิม ๆ อยู่อีก ซึ่งเมื่อถึงขั้นตอนนี้ก็จะแก้ไขไม่ได้ดีเท่าที่ควร จึงขออภัยท่านผู้อ่านไว้ ณ ที่นี้อีกครั้ง และผมขอเน้นอีกครั้งว่า ความ พยายามทั้งหมดในการจัดทําหนังสือชุดนี้ก็เพื่อผลประโยชน์ในการปฏิบัติงานของธนาคารแห่งประเทศไทย จากการที่ได้ใช้เวลาในการจัดทําหนังสือชุดนี้ ที่ธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือ จังหวัดขอนแก่นเป็นเวลาประมาณ 2 ปี ก่อนที่ผมจะย้ายกลับไปทํางานที่สํานักงานใหญ่กรุงเทพ ในเดือนตุลาคม 2540 นี้ ผมใช้การทํางานนอกเวลาทํางานตามปกติเป็นส่วนมาก ส่วนใหญ่ในหนังสือชุดนี้ทั้ง 4 เล่ม เป็นการรวบรวมโดย เขียนเพิ่มเติมประมาณ 20% จากเอกสารประกอบการบรรยายเรื่อง IS Audit ของผม ในชื่อต่างกันให้กับองค์กร ต่าง ๆ ในอดีต ส่วนที่ได้เพิ่มเติมมาใหม่ ส่วนใหญ่เป็นเรื่องคอมพิวเตอร์กับการทุจริตและภาคผนวกต่าง ๆ และยังมี อีกบางเรื่องที่ผมหาไม่พบจึงไม่มีโอกาสนํามาเผยแพร่ได้

ผมขออภัยในความผิดพลาดของตัวอักษร ทั้งภาษาไทยและภาษาอังกฤษ ที่ผมมักจะพบในภายหลัง จากการพิมพ์และเย็บเล่มเรียบร้อยแล้ว โดยเฉพาะเล่ม 1 ที่มีคําผิดพลาดในการพิมพ์มาก ซึ่งอาจจะเกิดจากการแก้ไขแล้วไม่ได้ save ข้อมูลหลังจากแก้ไขเสร็จ หรือผู้พิมพ์อาจหยิบแผ่น diskette สับสน ทําให้ผ่านขั้นตอนตรวจทานไปได้ เพราะได้พิสูจน์ตัวอักษรว่าถูกต้องแล้ว แต่เมื่อพิมพ์จริงและเย็บเล่มก็ปรากฏข้อผิดพลาดเดิม ๆ อยู่อีก ซึ่งเมื่อถึงขั้นตอนนี้ก็จะแก้ไขไม่ได้ดีเท่าที่ควร จึงขออภัยท่านผู้อ่านไว้ ณ ที่นี้อีกครั้ง และผมขอเน้นอีกครั้งว่า ความ พยายามทั้งหมดในการจัดทําหนังสือชุดนี้ก็เพื่อผลประโยชน์ในการปฏิบัติงานของธนาคารแห่งประเทศไทยจากการที่ได้ใช้เวลาในการจัดทําหนังสือชุดนี้ ที่ธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือ จังหวัดขอนแก่นเป็นเวลาประมาณ 2 ปี ก่อนที่ผมจะย้ายกลับไปทํางานที่สํานักงานใหญ่กรุงเทพ ในเดือนตุลาคม 2540 นี้ ผมใช้การทํางานนอกเวลาทํางานตามปกติเป็นส่วนมาก ส่วนใหญ่ในหนังสือชุดนี้ทั้ง 4 เล่ม เป็นการรวบรวมโดย เขียนเพิ่มเติมประมาณ 20% จากเอกสารประกอบการบรรยายเรื่อง IS Audit ของผม ในชื่อต่างกันให้กับองค์กร ต่าง ๆ ในอดีต ส่วนที่ได้เพิ่มเติมมาใหม่ ส่วนใหญ่เป็นเรื่องคอมพิวเตอร์กับการทุจริตและภาคผนวกต่าง ๆ และยังมี อีกบางเรื่องที่ผมหาไม่พบจึงไม่มีโอกาสนํามาเผยแพร่ได้

ผมขออภัยในความผิดพลาดของตัวอักษร ทั้งภาษาไทยและภาษาอังกฤษ ที่ผมมักจะพบในภายหลัง จากการพิมพ์และเย็บเล่มเรียบร้อยแล้ว โดยเฉพาะเล่ม 1 ที่มีคําผิดพลาดในการพิมพ์มาก ซึ่งอาจจะเกิดจากการแก้ไขแล้วไม่ได้ save ข้อมูลหลังจากแก้ไขเสร็จ หรือผู้พิมพ์อาจหยิบแผ่น diskette สับสน ทําให้ผ่านขั้นตอนตรวจทานไปได้ เพราะได้พิสูจน์ตัวอักษรว่าถูกต้องแล้ว แต่เมื่อพิมพ์จริงและเย็บเล่มก็ปรากฏข้อผิดพลาดเดิม ๆ อยู่อีก ซึ่งเมื่อถึงขั้นตอนนี้ก็จะแก้ไขไม่ได้ดีเท่าที่ควร จึงขออภัยท่านผู้อ่านไว้ ณ ที่นี้อีกครั้ง และผมขอเน้นอีกครั้งว่า ความ พยายามทั้งหมดในการจัดทําหนังสือชุดนี้ก็เพื่อผลประโยชน์ในการปฏิบัติงานของธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือ ในการกํากับและดูแลสถาบันการเงินอีกมุมหนึ่งเป็นสําคัญ - สําหรับผู้ตรวจการธนาคารพาณิชย์ ส่วนกํากับสถาบันการเงินธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือรุ่นต่อ ๆ ไป ที่จะนําหนังสือชุดนี้ใช้ในการอบรมหรือพัฒนาผู้ตรวจสอบ โดยเฉพาะอย่างยิ่ง การอบรมการตรวจสอบสถาบันการเงินด้านคอมพิวเตอร์ รวมทั้งการตรวจสอบฐานะการเงิน ความมั่นคงและการดําเนินงานโดยทั่วไป ควรพิจารณาเรื่องที่เกี่ยวเนื่องและสัมพันธ์กันที่อาจปรากฏอยู่ในเล่มต่าง ๆ มาใช้ในคราวเดียวกันด้วย ทั้งนี้ เพราะหนังสือชุดนี้ ได้มีการทบทวนเรื่องที่เกี่ยวข้อง เพื่อให้ผู้ตรวจสอบได้ติดตามในรูปแบบที่ใช้การอธิบายที่แตกต่างกันออกไป แต่โดยรวมเรื่องเหล่านี้จะทําให้ผู้ตรวจสอบเข้าใจงานตรวจสอบทางด้าน IS Audit และ Financial Audit ได้ดีขึ้น

- ขอขอบคุณบรรดาเพื่อนร่วมงานในอดีตทุกท่าน โดยเฉพาะรุ่นบุกเบิกการตรวจสอบงานด้านคอมพิวเตอร์ ได้แก่ คุณสุขุม ตันตราจิณ คุณสรสิทธิ์ สุนทรเกศ คุณปรีชา ปรมาพจน์ คุณสมศักดิ์ มหินธิชัยชาญ คุณสุภักดิ์ ภูรยานนทชัย คุณวุฒิพงศ์ สมนึก คุณชาตรี วรวณิชชานันท์ และคุณพงศ์เทพ ชินพัฒน์ และเพื่อนร่วมงานรุ่นใหม่ ที่เข้ามาเสริมทีมงานในภายหลังที่ไม่อาจระบุชื่อได้ทั้งหมด ซึ่งมีส่วนสําคัญในการช่วยเรียบเรียงเอกสารประกอบการ บรรยายในอดีตในหลาย ๆ เรื่อง และทําให้งานตรวจสอบด้านคอมพิวเตอร์แพร่หลายมากขึ้นในปัจจุบัน ขอขอบคุณอีกครั้งสําหรับการมีส่วนร่วมใด ๆ ที่ผ่านมาในกิจกรรมเผยแพร่เอกสารการดําเนินงานการตรวจสอบสถาบันการเงิน ด้านคอมพิวเตอร์ ขอขอบคุณเพื่อนร่วมงานในหน่วยวิชาการ ธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือในปัจจุบันที่ช่วยตรวจทานความถูกต้องในการพิมพ์เล่มนี้

เมธา สุวรรณสาร ผู้อํานวยการ

ธนาคารแห่งประเทศไทย สาขาภาคตะวันออกเฉียงเหนือ

30 มิถุนายน 2540

***** สำหรับท่านที่สนใจ หนังสือ “การดำเนินงาน และการตรวจสอบสถาบันการเงิน ด้านคอมพิวเตอร์ เล่ม 4” ภาคคอมพิวเตอร์กับแผนฉุกเฉิน (และกรณีศึกษา) สามารถติดตาม เนื้อหา/ลิงก์ดาวโหลด ได้ที่ด้านล่างนี้ *****

โพสต์โดย Metha Suvanasarn

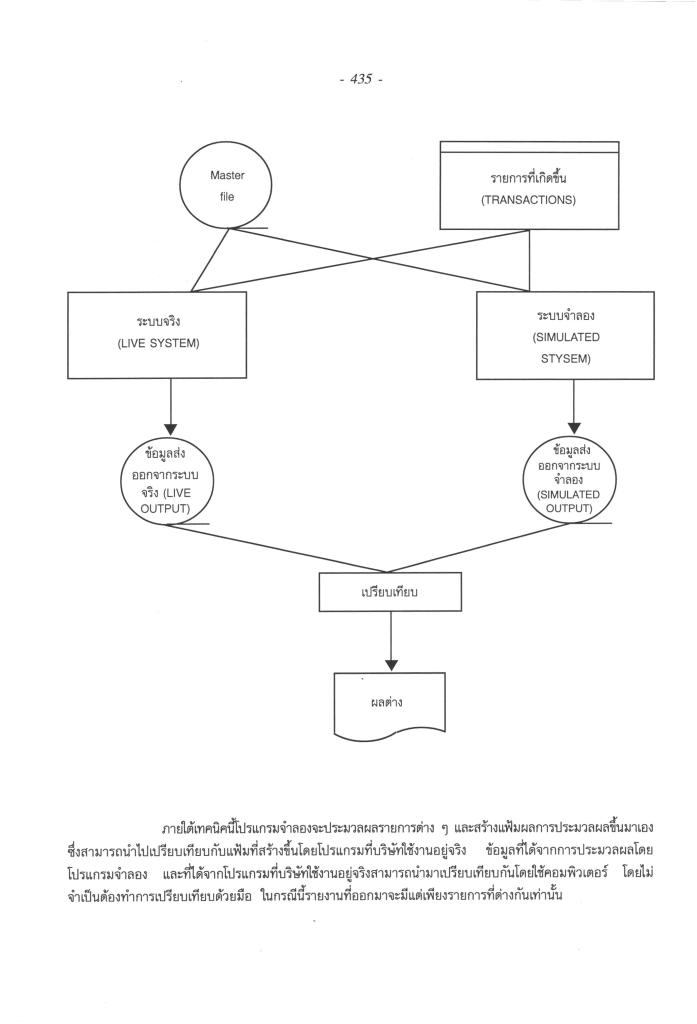

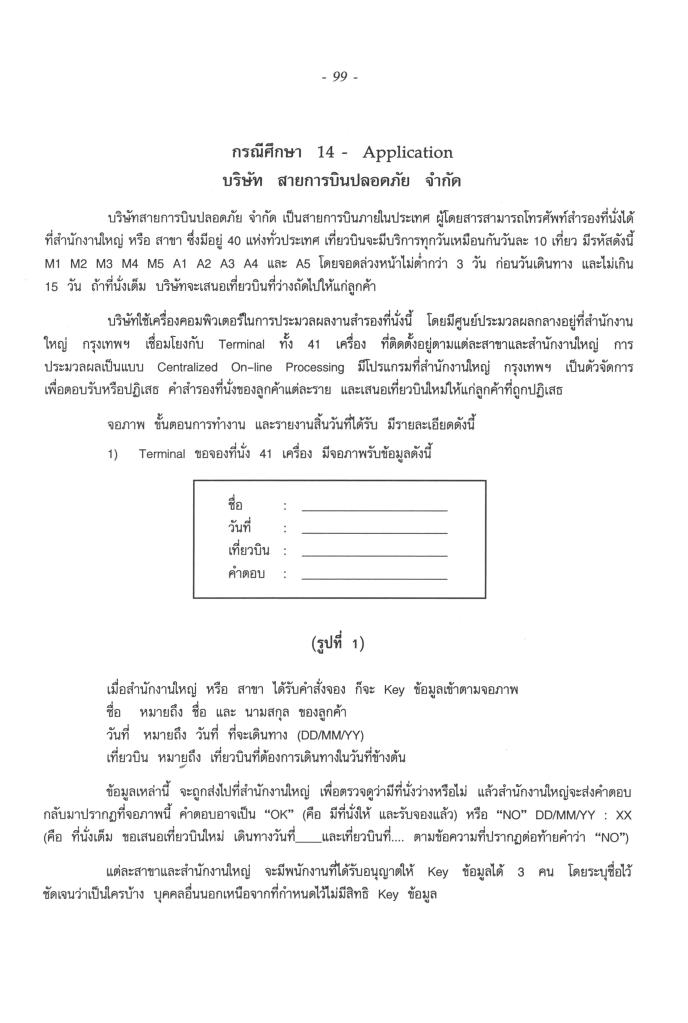

โพสต์โดย Metha Suvanasarn